Descubrimiento de un Skimmer WebRTC que Evade las Defensas Convencionales en Ciberseguridad

Introducción al Problema de los Skimmers en el Entorno Digital

En el panorama actual de la ciberseguridad, los skimmers representan una amenaza persistente para las plataformas de comercio electrónico. Estos maliciosos scripts se diseñan para capturar información sensible, como datos de tarjetas de crédito, de manera sigilosa. Tradicionalmente, los skimmers dependen de inyecciones de JavaScript en sitios web vulnerables, lo que permite a los atacantes interceptar formularios de pago. Sin embargo, las defensas modernas, como los sistemas de detección de anomalías en el código JavaScript, han mejorado significativamente, obligando a los ciberdelincuentes a innovar.

Recientemente, investigadores han identificado una evolución en esta técnica: el uso de WebRTC, un protocolo estándar para comunicaciones en tiempo real entre navegadores. Este enfoque permite a los skimmers operar sin la ejecución de scripts JavaScript tradicionales, lo que complica su detección por herramientas convencionales. WebRTC, originalmente desarrollado para aplicaciones como videollamadas y compartición de archivos peer-to-peer, se aprovecha ahora para exfiltrar datos de forma directa y encubierta. Esta adaptación resalta la necesidad de actualizar las estrategias de seguridad en entornos web, especialmente en sitios de e-commerce que manejan transacciones financieras.

El descubrimiento de este skimmer WebRTC subraya la versatilidad de las tecnologías web legítimas cuando se pervierten con fines maliciosos. A diferencia de los métodos anteriores, que dependían de servidores intermedios para el envío de datos robados, este nuevo vector utiliza conexiones directas entre el navegador de la víctima y el atacante, minimizando la huella digital y evadiendo firewalls y sistemas de monitoreo de red tradicionales.

Fundamentos Técnicos de WebRTC y su Vulnerabilidad

WebRTC, o Web Real-Time Communication, es un conjunto de APIs y protocolos que facilitan la comunicación en tiempo real sin necesidad de plugins adicionales en los navegadores. Desarrollado por el World Wide Web Consortium (W3C) y respaldado por empresas como Google y Mozilla, WebRTC permite el intercambio de audio, video y datos arbitrarios entre pares conectados. Sus componentes clave incluyen el protocolo ICE (Interactive Connectivity Establishment) para la negociación de conexiones, SDP (Session Description Protocol) para describir las sesiones y DTLS (Datagram Transport Layer Security) para la encriptación de datos.

En un contexto legítimo, WebRTC se utiliza en plataformas como Zoom o Google Meet para establecer conexiones directas, evitando servidores centrales y reduciendo la latencia. Sin embargo, esta capacidad peer-to-peer introduce vulnerabilidades si no se implementa correctamente. Los skimmers aprovechan la API de datos de WebRTC, específicamente el objeto RTCDataChannel, para crear canales de comunicación que transmiten información sensible sin interactuar con el DOM (Document Object Model) del sitio web de manera obvia.

La vulnerabilidad radica en que WebRTC puede iniciarse mediante HTML simple y CSS, sin requerir JavaScript para la ejecución principal del robo de datos. Esto significa que los escáneres de seguridad que buscan inyecciones de código dinámico fallan en detectarlo, ya que el payload malicioso se disfraza como un elemento multimedia inofensivo. Además, las conexiones WebRTC no generan tráfico HTTP/HTTPS tradicional, lo que las hace invisibles para muchos web application firewalls (WAF) y sistemas de prevención de intrusiones (IPS).

- Componentes clave explotados: El uso de getUserMedia() para acceder a streams de datos, aunque en este caso se adapta para capturar formularios en lugar de medios.

- Encriptación inherente: DTLS asegura que los datos viajen cifrados, pero el atacante controla el canal receptor, permitiendo la decodificación inmediata.

- Negociación STUN/TURN: Servidores de traversal como STUN ayudan a superar NAT y firewalls, facilitando la conexión directa.

Esta técnica no es nueva en teoría; pruebas de concepto han existido desde 2015, pero su implementación práctica en campañas de skimming masivas es un desarrollo reciente que exige atención inmediata de los equipos de seguridad.

Análisis Detallado del Skimmer WebRTC Identificado

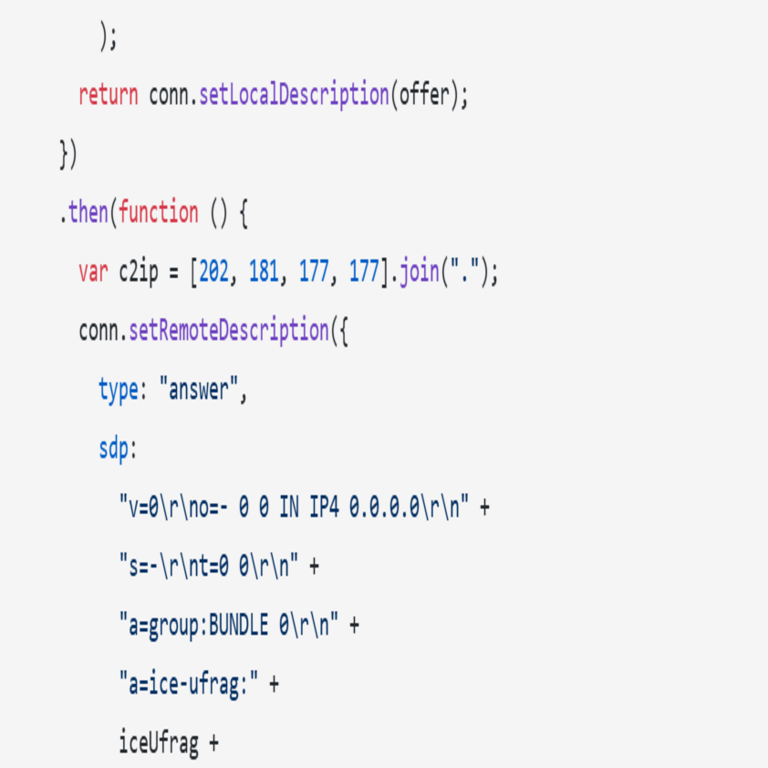

Los investigadores de Sansec, una firma especializada en protección de pagos en línea, han desentrañado un skimmer específico que opera bajo el nombre de “Magecart-like” pero con un giro WebRTC. Este malware se inyecta en sitios vulnerables a través de cadenas de suministro comprometidas, como proveedores de terceros que cargan scripts en páginas de checkout. Una vez inyectado, el skimmer crea un peer connection utilizando la API RTCPeerConnection, que negocia una conexión con un servidor controlado por el atacante.

El proceso de operación se divide en etapas precisas. Primero, el HTML malicioso se inserta dinámicamente en el formulario de pago, a menudo disfrazado como un iframe invisible o un elemento de video. Cuando el usuario ingresa sus datos de tarjeta, el skimmer captura los valores de los campos mediante event listeners pasivos, sin alterar el comportamiento visible del sitio. Estos datos se serializan en formato JSON y se envían a través del canal de datos WebRTC, que establece una conexión UDP sobre DTLS para una transmisión eficiente y segura desde la perspectiva del atacante.

A diferencia de los skimmers JavaScript convencionales, que envían datos vía POST requests a dominios externos, este método evita cualquier solicitud HTTP detectable. La exfiltración ocurre en tiempo real, con el atacante recibiendo los datos en un navegador o servidor peer configurado para escuchar en el canal. Pruebas realizadas por los investigadores muestran que este skimmer puede capturar números de tarjeta, fechas de expiración, CVV y hasta información de facturación, todo mientras el sitio principal permanece funcional.

- Inyección inicial: A través de XSS (Cross-Site Scripting) en dependencias de terceros, como bibliotecas de carruseles o analíticas.

- Captura de datos: Monitoreo de eventos como ‘input’ y ‘submit’ en campos sensibles, utilizando selectores CSS para targeting preciso.

- Exfiltración: Envío binario o textual a través de RTCDataChannel, con tamaños de paquetes optimizados para evitar fragmentación.

- Persistencia: El skimmer se autoelimina después de la transmisión para reducir la exposición.

En análisis forenses, se encontró que este skimmer afecta principalmente a plataformas basadas en Magento y WooCommerce, populares en el e-commerce latinoamericano. Su tasa de éxito es alta en navegadores como Chrome y Firefox, que soportan WebRTC de forma nativa, y ha sido detectado en campañas dirigidas a minoristas en regiones con alto volumen de transacciones en línea, como México y Brasil.

Implicaciones para la Ciberseguridad en Comercio Electrónico

La aparición de skimmers WebRTC tiene ramificaciones profundas para la industria del comercio electrónico. En primer lugar, desafía los paradigmas de detección basados en firmas de malware. Herramientas como antivirus web y escáneres de inyección de código, que se centran en JavaScript malicioso, quedan obsoletas ante esta amenaza. Esto obliga a las empresas a adoptar enfoques más holísticos, como el monitoreo de comportamiento en runtime y la inspección de tráfico no HTTP.

Desde una perspectiva económica, los impactos son significativos. Según estimaciones de la industria, los skimmers causan pérdidas anuales de miles de millones de dólares en fraudes de tarjetas. En América Latina, donde el e-commerce crece a ritmos del 30% anual, esta vulnerabilidad podría exacerbar el robo de identidades y el lavado de dinero. Además, la encriptación DTLS complica la trazabilidad, permitiendo a los atacantes operar desde jurisdicciones con regulaciones laxas.

Otra implicación clave es la confianza del consumidor. Sitios web comprometidos pueden llevar a una erosión de la reputación, con usuarios abandonando plataformas percibidas como inseguras. Regulaciones como PCI DSS (Payment Card Industry Data Security Standard) exigen controles estrictos sobre el manejo de datos de pago, y el incumplimiento podría resultar en multas sustanciales. En este contexto, las empresas deben evaluar si sus infraestructuras soportan la detección de protocolos emergentes como WebRTC.

En términos de tendencias más amplias, este descubrimiento ilustra cómo las tecnologías emergentes, inicialmente diseñadas para mejorar la usabilidad, se convierten en vectores de ataque. Similar a cómo WebSockets ha sido explotado en el pasado, WebRTC representa un shift hacia amenazas peer-to-peer, que podrían integrarse con IA para automatizar la captura y análisis de datos robados.

Estrategias de Mitigación y Mejores Prácticas

Para contrarrestar skimmers WebRTC, las organizaciones deben implementar una defensa en capas. En el nivel de aplicación, deshabilitar WebRTC en navegadores corporativos mediante extensiones como uBlock Origin o políticas de grupo en Chrome Enterprise puede prevenir su abuso. Sin embargo, para usuarios finales, esto no es viable, por lo que se recomienda el uso de Content Security Policy (CSP) estrictas que bloqueen la carga de scripts no autorizados y limiten el acceso a APIs de medios.

En el backend, los servidores deben monitorear anomalías en el tráfico UDP, ya que WebRTC depende de puertos dinámicos para sus conexiones. Herramientas como Wireshark o sistemas SIEM (Security Information and Event Management) pueden analizar paquetes DTLS en busca de patrones sospechosos, como volúmenes inusuales de datos salientes desde formularios de pago. Además, la segmentación de red, aislando entornos de checkout, reduce el riesgo de propagación.

- Actualizaciones y parches: Mantener navegadores y CMS al día, ya que muchas vulnerabilidades de inyección se corrigen en releases regulares.

- Autenticación multifactor: Implementar 3D Secure para transacciones, agregando una capa de verificación más allá de los datos de la tarjeta.

- Monitoreo continuo: Usar servicios como Sansec o Akamai para escanear sitios en busca de inyecciones peer-to-peer.

- Educación: Capacitar a desarrolladores en secure coding practices, enfatizando la validación de entradas y el principio de menor privilegio para APIs web.

Para proveedores de e-commerce, auditar la cadena de suministro es crucial. Verificar la integridad de scripts de terceros mediante subresource integrity (SRI) hashes previene inyecciones. En el largo plazo, la adopción de estándares como WebAuthn para autenticación sin contraseñas podría mitigar riesgos relacionados con formularios tradicionales.

Desde una perspectiva regulatoria, entidades como la CNBV en México o el Banco Central de Brasil deberían actualizar guías de ciberseguridad para incluir amenazas WebRTC, fomentando la colaboración entre sector privado y público.

Consideraciones Finales sobre la Evolución de las Amenazas

El surgimiento de skimmers basados en WebRTC marca un punto de inflexión en la ciberseguridad web, demostrando la adaptabilidad de los atacantes ante medidas defensivas cada vez más sofisticadas. Mientras las tecnologías como WebRTC continúan expandiéndose para habilitar experiencias inmersivas, su potencial malicioso exige vigilancia constante y innovación en protecciones. Las organizaciones que anticipen estas evoluciones, invirtiendo en inteligencia de amenazas y herramientas proactivas, estarán mejor posicionadas para salvaguardar sus activos digitales.

En última instancia, la batalla contra los skimmers no es solo técnica, sino también cultural, requiriendo un compromiso colectivo para priorizar la seguridad en el diseño de sistemas web. Con la adopción de prácticas recomendadas y la colaboración internacional, es posible mitigar estos riesgos y mantener la integridad del ecosistema de comercio electrónico.

Para más información visita la Fuente original.