Advertencia de Microsoft sobre Campaña de Phishing Impersonando al IRS

Contexto de la Amenaza de Phishing

En el ámbito de la ciberseguridad, las campañas de phishing representan una de las vectores de ataque más persistentes y efectivos para los ciberdelincuentes. Recientemente, Microsoft ha emitido una alerta detallada sobre una operación de phishing que suplantaba la identidad del Servicio de Impuestos Internos de Estados Unidos (IRS, por sus siglas en inglés). Esta campaña, detectada desde noviembre de 2023, ha impactado a aproximadamente 29,000 cuentas de usuarios de Microsoft, destacando la vulnerabilidad continua de las instituciones financieras y gubernamentales en entornos digitales.

El phishing, como técnica de ingeniería social, explota la confianza que los individuos depositan en entidades oficiales para inducirlos a revelar información sensible. En este caso, los atacantes han utilizado correos electrónicos falsos que aparentan provenir del IRS, con el objetivo de capturar credenciales de inicio de sesión y datos personales. Esta modalidad de ataque no es novedosa, pero su escala y sofisticación subrayan la necesidad de una vigilancia constante en el ecosistema de la nube y los servicios en línea.

Microsoft, a través de su equipo de seguridad, identificó esta amenaza durante revisiones rutinarias de su infraestructura. La campaña se centra en usuarios de Estados Unidos, aprovechando el período fiscal para maximizar su efectividad. Los correos electrónicos involucrados incluyen asuntos como “Actualización de Información Fiscal” o “Verificación de Reembolso Pendiente”, diseñados para generar urgencia y pánico en los receptores.

Detalles Técnicos de la Campaña

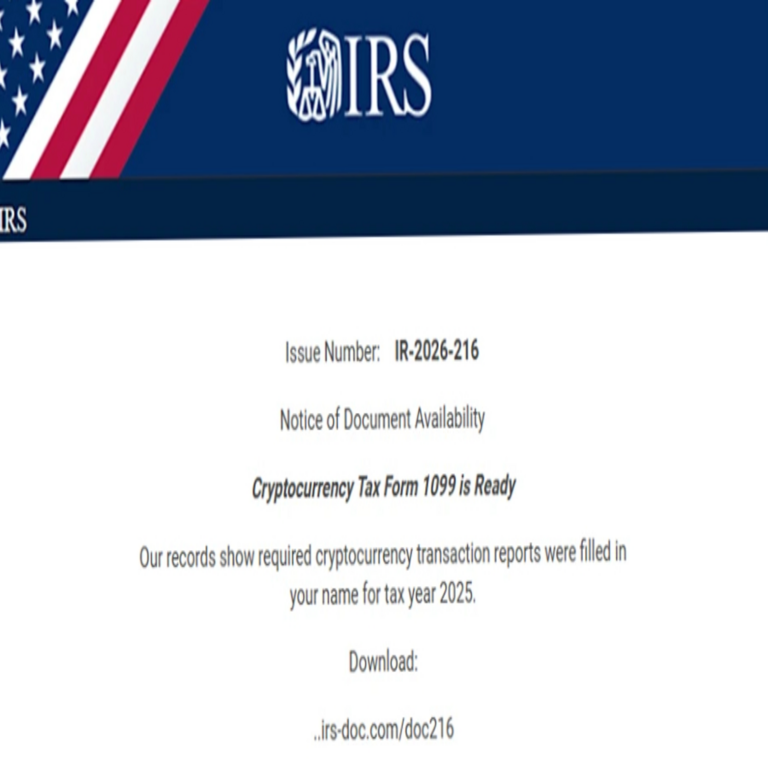

La operación de phishing se basa en una infraestructura técnica que incluye dominios registrados de manera fraudulenta. Los atacantes han adquirido nombres de dominio que imitan de cerca el sitio oficial del IRS, como variaciones de “irs-gov[.]com” o “irs-support[.]net”. Estos dominios se configuran con certificados SSL falsos para simular legitimidad, utilizando servicios de registro accesibles y de bajo costo.

El flujo de ataque inicia con un correo electrónico enviado desde direcciones spoofed, es decir, falsificadas para aparentar origen en dominios gubernamentales. Dentro del mensaje, se incorporan enlaces hipertextuales que redirigen a páginas web clonadas. Estas páginas replican el diseño visual del portal oficial del IRS, incluyendo logotipos, colores y formularios de entrada de credenciales. Al ingresar sus datos, las víctimas son redirigidas a un sitio legítimo o reciben un mensaje de “error” para disimular la captura de información.

Desde el punto de vista técnico, los correos utilizan protocolos SMTP estándar para evadir filtros iniciales de spam. Los encabezados de correo están manipulados para ocultar el origen real, a menudo utilizando servidores proxy o servicios de correo efímeros. Microsoft reporta que los enlaces maliciosos emplean acortadores de URL como bit.ly o tinyurl para ofuscar el destino final, complicando la detección por herramientas de análisis en tiempo real.

La campaña ha evolucionado con el tiempo, incorporando elementos de malware en etapas avanzadas. En algunos casos, los sitios phishing descargan scripts JavaScript que inyectan keyloggers o intentan explotar vulnerabilidades del navegador para robar cookies de sesión. Esto amplía el riesgo más allá de las credenciales, potencialmente permitiendo accesos no autorizados a cuentas de Microsoft 365 o servicios integrados como Outlook y OneDrive.

Impacto en los Usuarios y la Infraestructura

El alcance de esta campaña es significativo, afectando a 29,000 cuentas únicas de Microsoft. Esto representa un vector de compromiso que podría extenderse a ecosistemas más amplios, ya que muchas de estas cuentas están vinculadas a entornos corporativos o personales con datos financieros sensibles. Los ciberdelincuentes buscan no solo credenciales, sino también información fiscal como números de Seguro Social, detalles de tarjetas de crédito y historiales de pagos, que pueden usarse para fraudes de identidad o ventas en la dark web.

En términos de impacto económico, campañas similares han generado pérdidas millonarias en años previos. Por ejemplo, el IRS reportó en 2023 más de 2.6 millones de intentos de fraude fiscal, con un costo estimado en miles de millones de dólares. Esta nueva alerta de Microsoft resalta cómo las plataformas de nube como Azure y Microsoft Entra ID sirven como puntos de entrada para ataques en cadena, donde un compromiso inicial facilita accesos laterales a redes empresariales.

Desde una perspectiva de ciberseguridad organizacional, las empresas que utilizan servicios de Microsoft deben evaluar su exposición. La campaña explota la integración entre correos electrónicos y aplicaciones de productividad, lo que podría llevar a brechas de datos en sectores regulados como finanzas y salud. Además, el uso de inteligencia artificial en la detección de phishing por parte de Microsoft ha permitido mitigar parte del daño, pero no elimina la necesidad de capas adicionales de defensa.

- Compromiso de 29,000 cuentas: Principalmente usuarios individuales, pero con potencial spillover a entornos empresariales.

- Riesgos asociados: Robo de identidad, accesos no autorizados y posibles infecciones por malware.

- Alcance geográfico: Enfocado en EE.UU., pero con implicaciones globales para usuarios de Microsoft.

Técnicas de Mitigación y Mejores Prácticas

Para contrarrestar amenazas como esta, las organizaciones y usuarios individuales deben implementar estrategias multifactoriales de ciberseguridad. Microsoft recomienda la activación inmediata de la autenticación multifactor (MFA) en todas las cuentas, lo que añade una capa de verificación que los atacantes de phishing no pueden fácilmente eludir mediante credenciales robadas.

En el ámbito técnico, herramientas como Microsoft Defender for Office 365 pueden configurarse para analizar enlaces y adjuntos en tiempo real. Esto incluye el uso de sandboxing para ejecutar contenido sospechoso en entornos aislados, detectando comportamientos maliciosos antes de que lleguen al usuario final. Además, la implementación de políticas de Zero Trust, que verifican cada acceso independientemente del origen, reduce el riesgo de propagación lateral.

Para los usuarios, la educación es clave. Se debe enfatizar la verificación de remitentes mediante canales oficiales, evitando clics en enlaces no solicitados y utilizando gestores de contraseñas para generar credenciales únicas. En entornos corporativos, simulacros de phishing regulares ayudan a entrenar al personal en la identificación de tácticas comunes, como errores gramaticales en correos o URLs inconsistentes.

Desde una perspectiva regulatoria, el IRS ha intensificado sus esfuerzos con campañas de concientización, pero la colaboración con proveedores como Microsoft es esencial. La integración de APIs de inteligencia de amenazas compartida permite una respuesta más rápida, donde datos de una plataforma alimentan defensas en otras.

- Activación de MFA: Reduce en un 99% los riesgos de phishing exitoso según estudios de Microsoft.

- Análisis de enlaces: Herramientas como Safe Links en Office 365 bloquean redirecciones maliciosas.

- Educación continua: Programas de entrenamiento reducen tasas de clics en phishing hasta en un 70%.

Evolución de las Amenazas de Phishing en el Contexto Actual

Las campañas de phishing han evolucionado significativamente con el avance de las tecnologías emergentes. La integración de inteligencia artificial permite a los atacantes generar correos más personalizados, utilizando datos scrapeados de redes sociales para tailoring el contenido. En este caso específico, los mensajes del IRS phishing incorporan detalles como nombres y direcciones fiscales obtenidos de brechas previas, aumentando su credibilidad.

En el panorama de la ciberseguridad, el phishing representa el 36% de las brechas reportadas en 2023, según informes de Verizon DBIR. Plataformas como Microsoft, con miles de millones de usuarios, son blancos primarios debido a su omnipresencia. La campaña contra el IRS ilustra cómo los atacantes aprovechan eventos estacionales, como la temporada de impuestos, para amplificar el impacto.

Blockchain y otras tecnologías emergentes ofrecen potencial para mitigar estos riesgos. Por ejemplo, la verificación de identidad basada en blockchain podría autenticar comunicaciones oficiales de manera inmutable, reduciendo la dependencia en correos electrónicos spoofed. Sin embargo, su adopción en entidades gubernamentales como el IRS aún está en etapas iniciales, limitando su aplicación inmediata.

La inteligencia artificial también juega un rol dual: mientras los atacantes la usan para automatizar ataques, defensores como Microsoft la emplean en machine learning para patrones de detección. Modelos de IA entrenados en datasets de phishing históricos pueden predecir y bloquear campañas emergentes con una precisión superior al 95%.

Análisis de la Infraestructura de Ataque

Desglosando la infraestructura, los dominios maliciosos se registran a través de proveedores como GoDaddy o Namecheap, utilizando información WHOIS anonimizada con servicios de privacidad. Los servidores hosting se ubican en jurisdicciones con regulaciones laxas, como Rusia o países del Este de Europa, complicando esfuerzos de takedown.

Los certificados SSL provienen de autoridades como Let’s Encrypt, que son gratuitos y fáciles de obtener, permitiendo que los sitios phishing parezcan seguros. Técnicamente, los scripts en las páginas clonadas utilizan frameworks como PHP o Node.js para capturar y exfiltrar datos a través de POST requests a servidores C2 (Command and Control).

Microsoft’s Digital Crimes Unit ha colaborado con registradores de dominios para suspender más de 100 sitios relacionados con esta campaña. Sin embargo, la naturaleza hidra de estas operaciones significa que por cada dominio takedown, surgen nuevos, requiriendo monitoreo continuo mediante threat intelligence feeds como el de Microsoft Threat Intelligence Center.

Implicaciones para la Seguridad en la Nube

Esta incidente resalta vulnerabilidades inherentes a los servicios en la nube. Microsoft Entra ID, el sucesor de Azure AD, maneja autenticaciones para millones de aplicaciones, haciendo que un compromiso inicial sea amplificador. Los atacantes buscan tokens de OAuth para accesos persistentes, evadiendo MFA en algunos escenarios mediante token theft.

En respuesta, Microsoft ha actualizado sus políticas de detección, incorporando behavioral analytics que flaggean patrones inusuales como logins desde IPs geográficamente distantes. Para organizaciones, migrar a modelos de conditional access, que evalúan contexto como dispositivo y ubicación, es crucial.

El impacto en la confianza del usuario es profundo; incidentes como este erosionan la percepción de seguridad en plataformas digitales, potencialmente llevando a hesitación en el uso de servicios gubernamentales en línea.

Recomendaciones Avanzadas para Organizaciones

Para entidades con exposición alta, como firmas contables o proveedores de servicios fiscales, se recomienda la implementación de SIEM (Security Information and Event Management) systems integrados con Microsoft Sentinel. Esto permite correlacionar logs de eventos para detectar anomalías en tiempo real.

Además, el uso de endpoint detection and response (EDR) tools como Microsoft Defender for Endpoint puede mitigar infecciones post-phishing. Políticas de least privilege aseguran que incluso con credenciales comprometidas, el daño sea contenido.

En el largo plazo, la adopción de estándares como NIST Cybersecurity Framework proporciona un marco para evaluar y mejorar la resiliencia contra phishing. Colaboraciones público-privadas, como las entre Microsoft y el IRS, aceleran la respuesta a amenazas emergentes.

Conclusión Final

La campaña de phishing impersonando al IRS, alertada por Microsoft, ejemplifica los riesgos persistentes en el panorama de ciberseguridad digital. Con 29,000 cuentas afectadas, subraya la urgencia de medidas proactivas como MFA, educación y herramientas de detección avanzadas. Mientras las amenazas evolucionan con IA y técnicas sofisticadas, la defensa debe ser dinámica y colaborativa. Mantener la vigilancia y actualizar prácticas de seguridad es esencial para proteger datos sensibles en un mundo cada vez más interconectado.

Para más información visita la Fuente original.