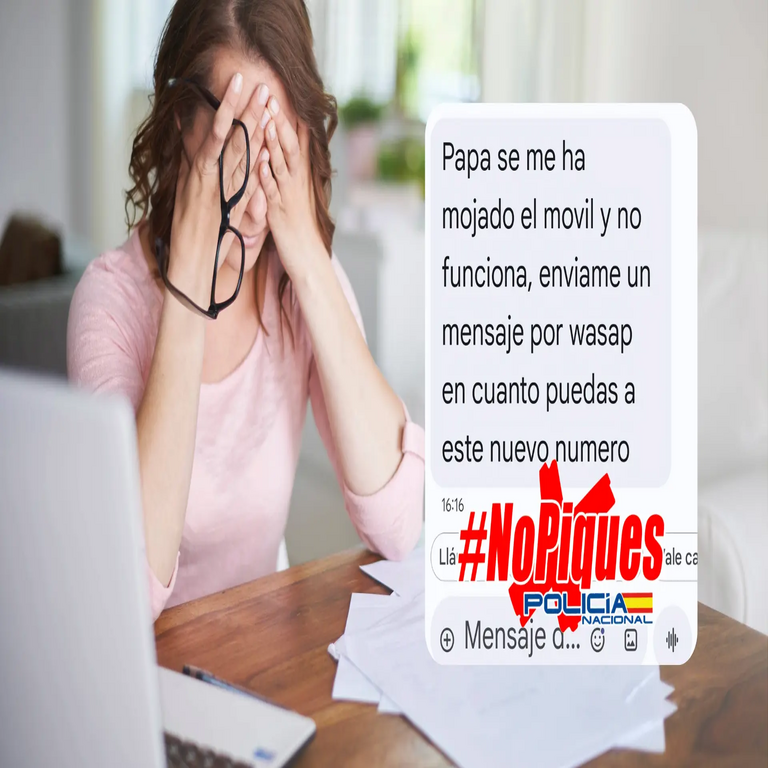

Alerta de la Policía Nacional sobre el Regreso de una Estafa Bancaria Persistente

Descripción del Vector de Ataque

La Policía Nacional ha emitido una nueva advertencia respecto al resurgimiento de una estafa cibernética que amenaza la seguridad financiera de los usuarios. Esta modalidad de phishing se caracteriza por el envío de mensajes fraudulentos a través de canales como SMS, correos electrónicos o aplicaciones de mensajería, donde los atacantes impersonan entidades bancarias o financieras legítimas. El objetivo principal es inducir al usuario a revelar datos sensibles, tales como credenciales de acceso, números de cuenta o códigos de verificación, bajo la premisa de que su dinero se encuentra en riesgo inmediato.

Desde un punto de vista técnico, este tipo de ataque aprovecha técnicas de ingeniería social avanzadas, combinadas con spoofing de remitente para simular orígenes confiables. Los mensajes suelen incluir enlaces maliciosos que dirigen a sitios web falsos diseñados para replicar interfaces auténticas de bancos, utilizando marcos de inyección de contenido (frame injection) o certificados SSL falsificados para evadir detecciones iniciales de navegadores.

Funcionamiento Detallado de la Estafa

Los estafadores inician el contacto con notificaciones alarmantes, como “Tu cuenta ha sido comprometida” o “Accede inmediatamente para proteger tus fondos”. A pesar de las campañas previas de sensibilización, los ciberdelincuentes persisten en su estrategia, adaptando el contenido para superar la fatiga de alerta en las víctimas potenciales. Una vez que el usuario hace clic en el enlace, se activa un proceso de recolección de datos que puede involucrar keyloggers o scripts de JavaScript para capturar entradas en tiempo real.

- Etapa 1: Envío del mensaje inicial con urgencia artificial para reducir el tiempo de análisis por parte del receptor.

- Etapa 2: Redirección a un dominio similar al oficial (por ejemplo, mediante typosquatting, como “banco-seguro.com” en lugar de “banco-seguro.es”).

- Etapa 3: Solicitud de autenticación multifactor falsa, donde se roban tokens o contraseñas.

- Etapa 4: Transferencia inmediata de fondos robados a cuentas controladas por los atacantes, a menudo a través de mule accounts en redes de lavado de dinero.

Esta persistencia se debe a la rentabilidad del esquema: los datos obtenidos se venden en mercados negros de la dark web o se utilizan directamente para fraudes mayores, como el robo de identidad o accesos no autorizados a sistemas bancarios.

Indicadores Técnicos de Alerta

Para identificar esta estafa, es esencial reconocer patrones técnicos específicos. Los mensajes legítimos de instituciones financieras rara vez solicitan clics directos o datos vía enlaces; en su lugar, recomiendan contactar canales oficiales. Verifica la URL del sitio destino: busca inconsistencias como subdominios extraños o certificados no emitidos por autoridades reconocidas (utiliza herramientas como WHOIS o extensiones de navegador para inspección).

Otros indicadores incluyen:

- Ausencia de personalización: Mensajes genéricos sin referencias a transacciones recientes.

- Errores gramaticales o inconsistencias en el diseño, comunes en sitios clonados apresuradamente.

- Solicitudes de acción inmediata sin verificación previa, violando protocolos de seguridad estándar como los definidos en normativas como PSD2 en Europa.

Monitorea también el tráfico de red: un aumento en conexiones a IPs sospechosas, detectables mediante firewalls o software antivirus actualizado, puede señalar un intento de phishing activo.

Medidas de Prevención y Respuesta

La prevención radica en la adopción de prácticas de ciberhigiene robustas. Implementa autenticación de dos factores (2FA) basada en hardware o apps autenticadoras, en lugar de SMS, ya que estos últimos son vulnerables a ataques SIM swapping. Configura filtros de spam en dispositivos y utiliza gestores de contraseñas para generar y almacenar credenciales únicas por sitio.

En caso de exposición, responde de inmediato desconectando el dispositivo afectado, cambiando todas las contraseñas asociadas y notificando a la entidad financiera real. Reporta el incidente a autoridades como la Policía Nacional o INCIBE en España, proporcionando evidencias como capturas de pantalla y logs de navegación. Desde el ámbito técnico, emplea VPN para cifrar tráfico y actualizaciones regulares de software para parchear vulnerabilidades conocidas, como las explotadas en navegadores para inyecciones maliciosas.

Organizaciones y usuarios individuales deben realizar simulacros de phishing periódicos para fortalecer la resiliencia, alineándose con marcos como NIST Cybersecurity Framework.

Conclusión Final

El resurgimiento de esta estafa subraya la evolución constante de las amenazas cibernéticas, donde la persistencia de los atacantes exige una vigilancia proactiva. Al priorizar la educación técnica y las herramientas de defensa, los usuarios pueden mitigar riesgos significativos y contribuir a un ecosistema digital más seguro. La colaboración entre instituciones y ciudadanos es clave para desmantelar estas redes fraudulentas.

Para más información visita la Fuente original.