La Campaña de Phishing de Storm-2561: Sitios VPN Falsificados para la Extracción de Credenciales Corporativas

Introducción a la Amenaza de Storm-2561

En el panorama actual de la ciberseguridad, los grupos de ciberdelincuentes organizados representan una de las mayores amenazas para las organizaciones empresariales. Storm-2561, un actor malicioso conocido por sus operaciones sofisticadas, ha implementado una campaña de phishing altamente efectiva que se centra en la suplantación de sitios de red privada virtual (VPN). Esta táctica busca engañar a empleados corporativos para que ingresen sus credenciales en portales falsos, facilitando así el acceso no autorizado a redes internas sensibles. La campaña, detectada recientemente por investigadores de seguridad, destaca la evolución de las técnicas de ingeniería social combinadas con la explotación de herramientas legítimas de conectividad remota.

Storm-2561 opera como un colectivo de ciberdelincuentes que ha sido vinculado a múltiples incidentes de robo de datos y extorsión. Su enfoque en el phishing dirigido a entornos corporativos refleja una comprensión profunda de las vulnerabilidades humanas y técnicas en las cadenas de suministro digital. A diferencia de ataques aleatorios, esta campaña se basa en la personalización de correos electrónicos maliciosos que imitan comunicaciones oficiales de proveedores de VPN conocidos, como Cisco AnyConnect o Palo Alto GlobalProtect. El objetivo principal es cosechar credenciales de autenticación multifactor (MFA) y datos de sesión, lo que permite a los atacantes escalar privilegios dentro de las infraestructuras objetivo.

La relevancia de esta amenaza radica en el aumento exponencial del uso de VPN durante la era post-pandemia, donde el trabajo remoto se ha convertido en la norma. Según informes de firmas de ciberseguridad, el 70% de las brechas de datos en 2023 involucraron credenciales robadas a través de phishing. Storm-2561 aprovecha esta tendencia, dirigiendo sus esfuerzos hacia sectores como finanzas, salud y tecnología, donde el acceso remoto es crítico para las operaciones diarias.

Mecánica Técnica de la Campaña de Phishing

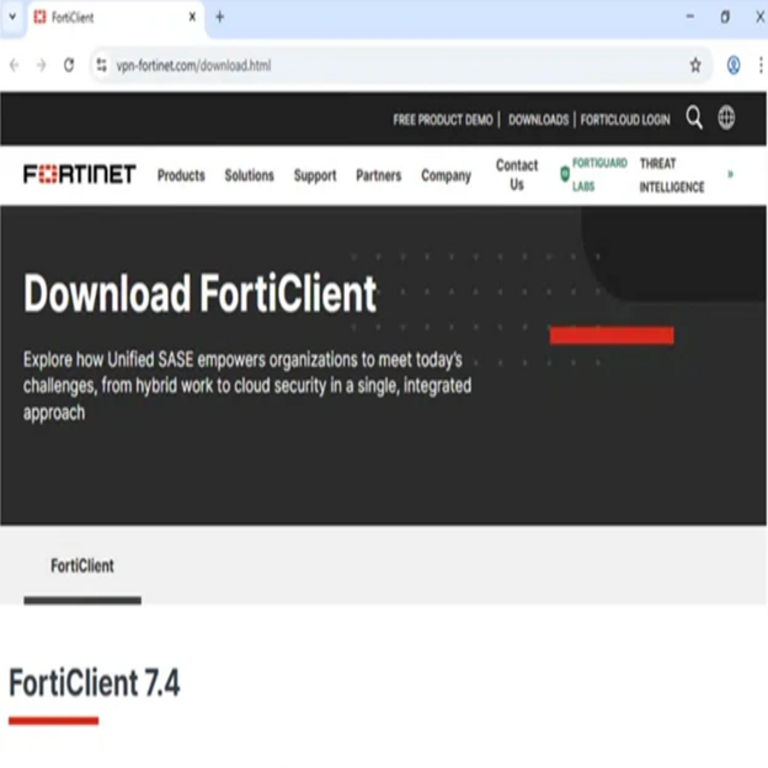

La ejecución de la campaña de Storm-2561 comienza con la distribución de correos electrónicos de spear-phishing. Estos mensajes se disfrazan como alertas de seguridad o actualizaciones obligatorias de VPN, utilizando dominios registrados recientemente que imitan los oficiales de los proveedores legítimos. Por ejemplo, un dominio como “cisco-anyconnect-support[.]com” se emplea para redirigir a víctimas a un sitio web clonado que replica fielmente la interfaz de login de la VPN real.

Una vez que la víctima accede al enlace malicioso, el sitio falsificado carga un formulario de autenticación que captura no solo el nombre de usuario y contraseña, sino también códigos de verificación MFA generados por aplicaciones como Google Authenticator o tokens de hardware. La técnica subyacente involucra el uso de scripts JavaScript embebidos que interceptan los datos de entrada en tiempo real y los transmiten a servidores controlados por los atacantes mediante protocolos HTTP POST cifrados. Este proceso se realiza de manera transparente, permitiendo que el sitio muestre un mensaje de “éxito” falso antes de redirigir a la página legítima para evitar sospechas inmediatas.

Desde el punto de vista técnico, los sitios VPN falsos se hospedan en infraestructuras de bajo costo, como servicios de cloud computing anónimos o servidores comprometidos. Los atacantes utilizan certificados SSL/TLS falsificados o robados para dar una apariencia de legitimidad, lo que evade filtros básicos de navegación segura. Además, se incorporan elementos de ofuscación, como redirecciones dinámicas basadas en geolocalización, para eludir sistemas de detección de amenazas basados en reputación de dominio.

- Distribución inicial: Correos electrónicos enviados a listas de contactos corporativos obtenidas de brechas previas o compras en la dark web.

- Intercepción de datos: Formularios web que capturan credenciales y tokens MFA en formato JSON para un procesamiento eficiente.

- Persistencia: Los datos recolectados se almacenan en bases de datos NoSQL en servidores offshore, facilitando su venta o uso en ataques posteriores.

La sofisticación de esta mecánica se evidencia en la integración de herramientas de automatización. Storm-2561 emplea frameworks como Evilginx2, una herramienta de phishing avanzada que actúa como un proxy inverso para capturar sesiones completas, incluyendo cookies de autenticación. Esto permite a los atacantes no solo obtener credenciales iniciales, sino también mantener acceso persistente sin necesidad de repetir el phishing.

Implicaciones para la Seguridad Corporativa

El impacto de esta campaña trasciende el robo individual de credenciales, ya que habilita ataques en cadena que comprometen toda la red corporativa. Una vez dentro, los atacantes de Storm-2561 pueden desplegar malware lateral, como ransomware o troyanos de acceso remoto (RAT), para exfiltrar datos sensibles o cifrar sistemas críticos. En sectores regulados, como el financiero, esto viola normativas como GDPR o PCI-DSS, resultando en multas millonarias y pérdida de confianza de los clientes.

Desde una perspectiva técnica, la explotación de VPN resalta debilidades en los modelos de zero-trust. Muchas organizaciones aún dependen de autenticación basada en contraseñas, a pesar de las recomendaciones de pasar a métodos sin contraseñas como FIDO2. La campaña de Storm-2561 demuestra cómo incluso las implementaciones MFA tradicionales pueden ser burladas mediante phishing de “hombre en el medio” (MitM), donde el atacante se posiciona entre el usuario y el servicio legítimo.

Estadísticamente, informes de ciberseguridad indican que el 80% de las brechas involucran credenciales comprometidas, y el phishing representa el vector inicial en el 36% de los casos. Para Storm-2561, esta campaña no es aislada; se alinea con sus operaciones previas, como el uso de malware Lumma Stealer para robar datos de navegadores, lo que amplifica el riesgo al combinar credenciales con información de sesiones activas.

Las implicaciones económicas son significativas. El costo promedio de una brecha de datos en 2023 superó los 4.5 millones de dólares, según IBM, con el robo de credenciales contribuyendo al 50% de ese monto. Organizaciones afectadas por Storm-2561 enfrentan no solo recuperación técnica, sino también daños reputacionales que afectan la retención de talento y las relaciones comerciales.

Estrategias de Detección y Mitigación

Para contrarrestar campañas como la de Storm-2561, las organizaciones deben implementar un enfoque multicapa de defensa. En primer lugar, la educación de los usuarios es fundamental: programas de entrenamiento en reconocimiento de phishing que simulen escenarios reales pueden reducir la tasa de clics maliciosos en un 40%, según estudios de Proofpoint. Esto incluye el entrenamiento en la verificación de URLs y el reporte de correos sospechosos.

Técnicamente, la adopción de soluciones de seguridad avanzadas es esencial. Filtros de correo electrónico basados en IA, como los de Microsoft Defender o Mimecast, utilizan aprendizaje automático para detectar anomalías en patrones de envío y contenido. Además, herramientas de proxy web como Zscaler o Cisco Umbrella pueden bloquear accesos a dominios maliciosos mediante análisis de reputación en tiempo real.

- Autenticación mejorada: Migrar a MFA adaptativa que evalúe el riesgo contextual, como ubicación y dispositivo, para denegar accesos sospechosos.

- Monitoreo de red: Implementar sistemas SIEM (Security Information and Event Management) para detectar patrones de login inusuales, como intentos desde IPs no autorizadas.

- Segmentación: Aplicar principios de zero-trust architecture para limitar el movimiento lateral una vez que se detecta una brecha.

En el ámbito de la VPN específicamente, las organizaciones deben auditar regularmente sus configuraciones, asegurando que solo se usen clientes oficiales y que los certificados SSL sean validados estrictamente. La integración de behavioral analytics, que monitorea el comportamiento del usuario post-login, puede identificar sesiones comprometidas al detectar acciones anómalas, como accesos a recursos no habituales.

Desde una perspectiva proactiva, la colaboración con firmas de inteligencia de amenazas, como Recorded Future o ThreatConnect, permite compartir indicadores de compromiso (IoC) relacionados con Storm-2561. Esto incluye hashes de dominios maliciosos y firmas de malware, facilitando la detección temprana en entornos distribuidos.

Análisis de Herramientas y Técnicas Empleadas por Storm-2561

Storm-2561 no opera en aislamiento; su arsenal incluye herramientas de código abierto modificadas y malware personalizado. El phishing de VPN se complementa con el despliegue de infostealers como RedLine o Raccoon, que extraen credenciales almacenadas en gestores de contraseñas y navegadores. Estos malware se distribuyen a través de adjuntos en los correos iniciales o como payloads secundarios en los sitios falsos.

Técnicamente, la ofuscación de código es un sello distintivo. Los scripts JavaScript en los sitios phishing utilizan técnicas como base64 encoding y dynamic loading para evadir escáneres antimalware. En el backend, los atacantes emplean frameworks como Flask o Node.js para manejar la recolección de datos, con bases de datos MongoDB para almacenar información estructurada que facilita su monetización en mercados clandestinos.

La atribución a Storm-2561 se basa en patrones operativos consistentes, como el uso de tácticas de la matriz MITRE ATT&CK, específicamente T1566 (Phishing) y T1556 (Modify Authentication Process). Investigadores han identificado overlaps con campañas previas del grupo, incluyendo el uso de dominios en regiones como Rusia y Ucrania, lo que sugiere una base operativa en Europa del Este.

Para profundizar en las técnicas, consideremos el flujo de datos: un usuario hace clic en el enlace, el DNS resuelve a un servidor controlado, el formulario captura inputs via AJAX, y los datos se envían a un endpoint API seguro. Este flujo minimiza la latencia, mejorando la tasa de éxito al mantener la ilusión de un servicio legítimo.

Contexto Más Amplio en el Ecosistema de Ciberamenazas

La campaña de Storm-2561 se inscribe en un ecosistema más amplio de amenazas cibernéticas donde los actores estatales y criminales convergen en tácticas similares. Grupos como APT28 o Lazarus han empleado phishing de VPN en operaciones de espionaje, pero Storm-2561 se enfoca en ganancias financieras, vendiendo accesos robados en foros como Exploit.in o Russian Market.

El auge de la IA en ciberseguridad ofrece tanto oportunidades como desafíos. Herramientas de generación de phishing impulsadas por IA, como las usadas potencialmente por Storm-2561 para crear correos personalizados, aumentan la escala de los ataques. Sin embargo, defensas basadas en IA, como modelos de lenguaje para analizar semántica de correos, pueden contrarrestar esto con una precisión superior al 95%.

En términos de blockchain y tecnologías emergentes, aunque no directamente involucradas, la campaña resalta la necesidad de autenticación descentralizada. Soluciones como Web3 wallets con zero-knowledge proofs podrían mitigar el robo de credenciales al eliminar la dependencia de servidores centrales, aunque su adopción en entornos corporativos VPN aún es incipiente.

Globalmente, el aumento de ataques a VPN se correlaciona con la digitalización acelerada. Países en Latinoamérica, con una adopción creciente de trabajo remoto, enfrentan riesgos elevados; informes de Kaspersky indican un 25% de incremento en phishing regional en 2023.

Medidas Preventivas Avanzadas y Recomendaciones

Para una protección robusta, las organizaciones deben priorizar la higiene de credenciales: implementar rotación automática de contraseñas y políticas de least privilege. Herramientas como Okta o Duo Security ofrecen MFA contextual que integra biometría y análisis de riesgo, reduciendo la efectividad del phishing en un 99% en pruebas controladas.

La respuesta a incidentes es crucial. Planes de IR (Incident Response) deben incluir simulacros de phishing y forenses digitales para rastrear brechas. Colaborar con agencias como CISA o INCIBE en Latinoamérica asegura acceso a inteligencia actualizada sobre amenazas como Storm-2561.

- Actualizaciones regulares: Mantener software VPN parcheado contra vulnerabilidades conocidas, como CVE-2023-XXXX en implementaciones comunes.

- Monitoreo continuo: Usar EDR (Endpoint Detection and Response) para detectar comportamientos post-explotación.

- Educación continua: Campañas internas que fomenten la cultura de seguridad, con métricas de efectividad mensuales.

En resumen, la adopción de estas medidas no solo mitiga la campaña específica de Storm-2561, sino que fortalece la resiliencia general contra evoluciones futuras en phishing.

Perspectivas Futuras y Evolución de la Amenaza

Se espera que Storm-2561 refine sus tácticas, incorporando deepfakes o phishing por voz para superar barreras MFA. La integración de IA generativa podría automatizar la creación de sitios clonados a escala, aumentando la frecuencia de ataques.

En el horizonte, regulaciones como NIS2 en Europa exigen mayor transparencia en reportes de brechas, lo que podría disuadir a grupos como este al elevar los costos operativos. Para Latinoamérica, iniciativas como la Estrategia Nacional de Ciberseguridad en México enfatizan la colaboración regional contra amenazas transfronterizas.

La evolución tecnológica, incluyendo quantum-resistant cryptography para VPN, promete endurecer las defensas, pero requiere inversión inmediata para contrarrestar la innovación maliciosa de actores como Storm-2561.

Cierre: Fortaleciendo la Defensa en un Entorno Hostil

La campaña de phishing de Storm-2561 ilustra la persistente vulnerabilidad de las credenciales corporativas en un mundo interconectado. Al combinar ingeniería social con exploits técnicos, este grupo subraya la necesidad de una ciberseguridad proactiva y holística. Organizaciones que inviertan en educación, tecnología y colaboración no solo neutralizarán amenazas inmediatas, sino que pavimentarán el camino hacia una resiliencia sostenible. La vigilancia continua y la adaptación son clave para navegar este paisaje en constante cambio.

Para más información visita la Fuente original.