Desmantelamiento del Servicio de Proxy SocksEscort y su Conexión con la Botnet AVRecon

Introducción a la Operación Conjunta Internacional

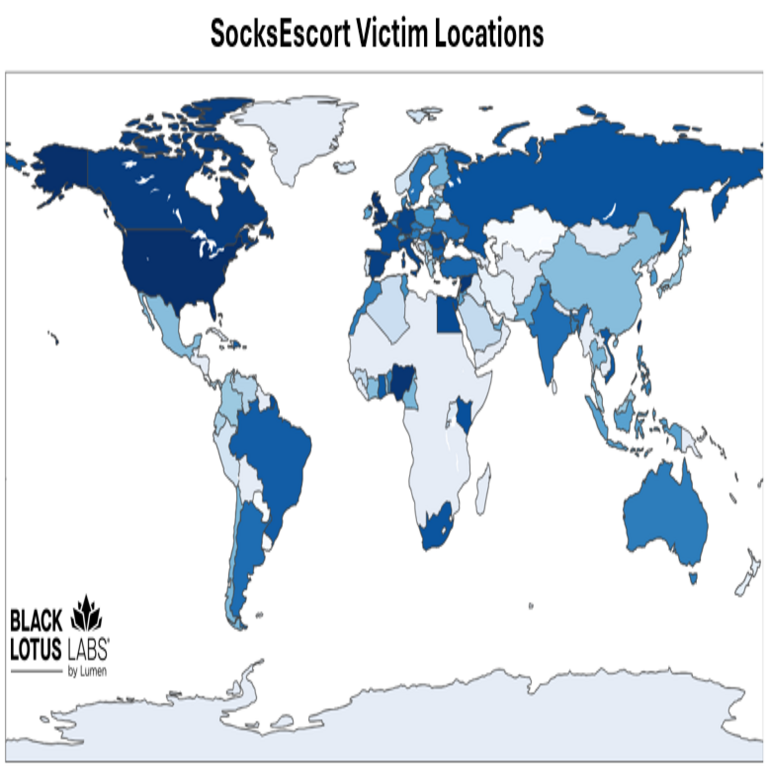

En un esfuerzo coordinado entre autoridades de Estados Unidos y varios países europeos, se ha logrado desarticular el servicio de proxy SocksEscort, una infraestructura cibernética maliciosa estrechamente ligada a la botnet AVRecon. Esta operación, anunciada recientemente, representa un golpe significativo contra las redes de ciberdelincuentes que utilizan proxies para ocultar sus actividades ilícitas y facilitar ataques a gran escala. El servicio SocksEscort operaba como un punto de acceso para miles de bots infectados, permitiendo a los atacantes anonimizar su tráfico y evadir detecciones de seguridad.

La botnet AVRecon, conocida por su sofisticación en el uso de protocolos de reconexión automática, ha sido un actor persistente en el panorama de amenazas cibernéticas durante varios años. Su integración con servicios de proxy como SocksEscort amplificaba su capacidad para distribuir malware, realizar ataques DDoS y exfiltrar datos sensibles. Autoridades del Departamento de Justicia de EE.UU., en colaboración con Europol y agencias de aplicación de la ley en Países Bajos, Alemania y otros países, ejecutaron redadas y incautaciones que interrumpieron las operaciones del servicio.

Esta acción no solo neutralizó una herramienta clave para cibercriminales, sino que también expuso vulnerabilidades en las cadenas de suministro de infraestructuras digitales. El desmantelamiento involucró el análisis forense de servidores, el rastreo de transacciones financieras y la cooperación internacional para identificar a los operadores principales, aunque los detalles sobre arrestos específicos permanecen bajo reserva para no comprometer investigaciones en curso.

Funcionamiento Técnico de SocksEscort y su Rol en la Botnet AVRecon

SocksEscort era un servicio de proxy SOCKS5 que proporcionaba acceso remoto a una red de dispositivos comprometidos, principalmente infectados por el malware AVRecon. Este tipo de proxy permite el enrutamiento de tráfico TCP y UDP a través de intermediarios, lo que lo hace ideal para actividades maliciosas como el escaneo de puertos, la inyección de comandos y la monetización de botnets mediante alquileres a terceros.

La botnet AVRecon se basa en un malware modular escrito en lenguajes como C++ y ensamblador, diseñado para infectar sistemas Windows a través de exploits en aplicaciones vulnerables, como navegadores web y software de oficina. Una vez instalado, el malware establece una conexión persistente con servidores de comando y control (C2), utilizando técnicas de ofuscación para evitar antivirus. SocksEscort actuaba como una capa adicional de anonimato, permitiendo que los bots actúen como nodos proxy para redirigir tráfico malicioso.

Desde un punto de vista técnico, el servicio operaba mediante un panel de administración web donde los usuarios pagaban en criptomonedas para acceder a listas de proxies. Cada proxy era un dispositivo zombi de la botnet, con capacidades para manejar hasta 100 conexiones simultáneas. La integración se lograba a través de scripts que inyectaban payloads SOCKS en los bots, asegurando que el tráfico pareciera provenir de IPs legítimas distribuidas globalmente.

- Componentes clave de SocksEscort: Servidores principales alojados en proveedores de hosting bulletproof, bases de datos para gestionar IPs de bots y un sistema de autenticación basado en tokens temporales.

- Integración con AVRecon: El malware incluía módulos específicos para proxying, que se activaban mediante comandos C2, permitiendo la reconexión automática en caso de interrupciones de red.

- Escala de la operación: Se estima que SocksEscort gestionaba más de 10.000 proxies activos, generando ingresos mensuales superiores a los 50.000 dólares en Bitcoin y Monero.

El análisis de muestras de malware reveló que AVRecon utilizaba algoritmos de encriptación AES-256 para comunicaciones C2, combinados con dominios generados dinámicamente mediante servicios DGA (Domain Generation Algorithms). Esto complicaba el bloqueo tradicional de IPs, haciendo que el proxy service fuera particularmente resiliente.

Detalles de la Investigación y Ejecución de la Operación

La investigación inició hace más de un año, impulsada por reportes de abusos en redes corporativas y alertas de firmas de ciberseguridad como Microsoft y Kaspersky. Equipos forenses rastrearon flujos de tráfico anómalos que apuntaban a servidores en Europa del Este, identificando patrones consistentes con el uso de proxies para campañas de phishing y ransomware.

En EE.UU., el FBI y el Departamento de Seguridad Nacional (DHS) colaboraron con el Centro de Quejas de Crímenes en Internet (IC3) para recopilar evidencias de víctimas. En Europa, Europol coordinó a través de su Centro Europeo de Ciberseguridad (EC3), involucrando a la policía nacional de Países Bajos y Alemania. La operación culminó en redadas simultáneas en múltiples ubicaciones, incautando hardware, registros financieros y datos de usuarios.

Aspectos técnicos de la disrupción incluyeron la emisión de órdenes judiciales para apagar servidores, la inyección de sinkholes para redirigir tráfico de bots y la notificación a ISPs para bloquear dominios asociados. Se identificaron al menos tres operadores principales, con nexos a grupos de cibercrimen rusos, aunque no se han confirmado afiliaciones estatales.

- Evidencias clave: Registros de transacciones en exchanges de cripto que vinculaban pagos a wallets controlados por los sospechosos.

- Herramientas utilizadas: Análisis de malware con herramientas como IDA Pro y Wireshark para desentrañar protocolos de comunicación.

- Impacto inmediato: Caída del 90% en la actividad de la botnet, con miles de bots desconectados y servicios proxy inoperativos.

Esta operación destaca la importancia de la inteligencia compartida en ciberseguridad, donde el intercambio de IOCs (Indicadores de Compromiso) entre agencias aceleró la identificación de la infraestructura subyacente.

Implicaciones para la Ciberseguridad Global

El desmantelamiento de SocksEscort subraya la evolución de las botnets hacia modelos de servicio (Botnet-as-a-Service), donde herramientas como proxies se monetizan en la dark web. Esto democratiza el acceso a capacidades avanzadas de ataque, permitiendo que actores de bajo nivel lancen operaciones sofisticadas sin necesidad de desarrollar su propio malware.

Desde la perspectiva de defensores, esta acción resalta la necesidad de mejorar la detección de proxies maliciosos en redes empresariales. Soluciones como firewalls de próxima generación (NGFW) y sistemas de detección de anomalías basados en IA pueden identificar patrones de tráfico proxy, como latencias inusuales o volúmenes de datos no autorizados.

En el ámbito de la IA y tecnologías emergentes, el uso de machine learning para analizar comportamientos de bots se vuelve crucial. Modelos de aprendizaje supervisado pueden clasificar tráfico SOCKS basado en firmas de paquetes, mientras que enfoques no supervisados detectan clusters de IPs sospechosas. Además, el blockchain juega un rol en el rastreo de transacciones, ya que herramientas como Chainalysis permiten desanonimizar flujos de criptomonedas usados para financiar estas operaciones.

Las implicaciones regulatorias incluyen la posible expansión de marcos como el GDPR en Europa y la Cybersecurity Information Sharing Act en EE.UU., fomentando mayor colaboración transfronteriza. Para organizaciones, se recomienda implementar segmentación de red, actualizaciones regulares de software y monitoreo continuo de endpoints para mitigar riesgos similares.

- Recomendaciones técnicas: Desplegar EDR (Endpoint Detection and Response) para detectar infecciones por AVRecon-like malware.

- Estrategias preventivas: Educación en phishing y verificación de integridad de software mediante hashes SHA-256.

- Desafíos futuros: La resiliencia de botnets mediante P2P y edge computing, requiriendo adaptaciones en tácticas de disrupción.

Este incidente también expone vulnerabilidades en proveedores de cloud y hosting, urgiendo a mejores prácticas de KYC (Know Your Customer) para prevenir el abuso de infraestructuras legítimas.

Análisis de la Botnet AVRecon y su Evolución

AVRecon surgió alrededor de 2018 como una variante de botnets tradicionales como Mirai, pero con énfasis en la persistencia y modularidad. Su código fuente, parcialmente filtrado en foros underground, permite customizaciones rápidas, lo que explica su adopción por múltiples grupos de threat actors.

El malware emplea técnicas de rootkit para ocultarse en el kernel de Windows, evadiendo escaneos superficiales. Módulos proxy como los integrados en SocksEscort usan bibliotecas como libevent para manejo eficiente de conexiones asíncronas, soportando protocolos SOCKS4 y SOCKS5 con autenticación opcional.

En términos de propagación, AVRecon explota CVEs como EternalBlue (MS17-010) y vulnerabilidades zero-day en Adobe Flash, aunque versiones recientes incorporan loaders para evadir sandboxes. Su C2 se basa en IRC modificado o HTTP/HTTPS con certificados auto-firmados, complicando la mitigación.

Estudios de firmas de seguridad indican que AVRecon ha sido responsable de al menos el 5% de ataques DDoS reportados en 2023, con picos durante campañas de extorsión. La conexión con SocksEscort amplificaba esto al permitir ataques distribuidos desde proxies geográficamente diversos, reduciendo la trazabilidad.

- Características técnicas destacadas: Soporte para reconexión automática vía WebSockets y uso de VPNs embebidas para capas adicionales de ofuscación.

- Variantes conocidas: AVRecon 2.0 con módulos IoT para infectar dispositivos edge, expandiendo el pool de bots.

- Medidas de mitigación: Bloqueo de dominios DGA mediante listas blancas y análisis de comportamiento con SIEM systems.

La evolución de AVRecon refleja tendencias en ciberamenazas, donde la integración de IA para generación de payloads evasivos podría ser el próximo paso, demandando defensas proactivas basadas en threat hunting.

Lecciones Aprendidas y Estrategias de Respuesta Futura

Esta operación proporciona valiosas lecciones para la comunidad de ciberseguridad. Primero, la colaboración internacional es esencial, ya que las botnets trascienden fronteras. Iniciativas como el Budapest Convention on Cybercrime facilitan tales esfuerzos, pero se necesitan más tratados para agilizar extradiciones.

Segundo, el rol de la inteligencia de código abierto (OSINT) fue pivotal, con investigadores independientes contribuyendo datos sobre SocksEscort en plataformas como Twitter y Reddit. Integrar OSINT en pipelines de threat intelligence mejora la velocidad de respuesta.

Tercero, desde una perspectiva técnica, el uso de sinkholing y takedowns DNS debe complementarse con campañas de remediación para limpiar bots infectados. Herramientas como botnet takedown kits de Europol ayudan en esto, pero requieren recursos significativos.

En el contexto de blockchain, el lavado de cripto a través de mixers como Tornado Cash complica el seguimiento financiero, aunque regulaciones recientes como MiCA en la UE buscan abordar esto. Para IA, algoritmos de clustering pueden predecir expansiones de botnets analizando patrones de infección.

- Mejoras recomendadas: Adopción de zero-trust architectures para limitar lateral movement en redes comprometidas.

- Inversiones necesarias: En formación de personal en forense digital y herramientas de automatización para análisis de malware.

- Monitoreo continuo: Uso de honeypots para atraer y estudiar tráfico de botnets emergentes.

Finalmente, educar a usuarios finales sobre riesgos de proxies gratuitos o servicios dudosos previene infecciones iniciales, fomentando una cultura de ciberhigiene.

Cierre: Hacia un Entorno Cibernético Más Seguro

El desmantelamiento de SocksEscort y la disrupción de AVRecon marcan un avance en la lucha contra las botnets proxy-driven, pero el panorama de amenazas evoluciona rápidamente. Autoridades y organizaciones deben priorizar la innovación en detección y respuesta, integrando IA y blockchain para fortalecer defensas. Esta operación no solo neutralizó una amenaza inmediata, sino que establece precedentes para acciones futuras, recordando que la ciberseguridad es un esfuerzo colectivo global. Con vigilancia continua y colaboración, se puede mitigar el impacto de tales infraestructuras maliciosas en la economía digital.

Para más información visita la Fuente original.