La Amenaza de Storm-2561: Distribución Masiva de Clientes VPN Troyanizados

Introducción a la Campaña de Storm-2561

En el panorama actual de la ciberseguridad, los actores de amenazas continúan evolucionando sus tácticas para explotar vulnerabilidades en el ecosistema digital. Un ejemplo reciente es la campaña atribuida al grupo Storm-2561, también conocido como Storm-1674 en algunas clasificaciones, que se especializa en la distribución de malware a través de software aparentemente legítimo. Esta operación se centra en la propagación de clientes VPN troyanizados, diseñados para infiltrarse en sistemas de usuarios desprevenidos. El objetivo principal parece ser el robo de credenciales, la exfiltración de datos sensibles y la preparación de entornos para ataques posteriores, como ransomware.

Storm-2561 ha sido identificado como un actor de amenazas cibernéticas con raíces en operaciones de phishing y distribución de malware desde al menos 2023. Según análisis de firmas de seguridad como Proofpoint y otros investigadores, este grupo opera con un enfoque en el mercado negro, donde vende accesos iniciales a redes comprometidas. La campaña actual, detectada en marzo de 2026, aprovecha la creciente demanda de herramientas de privacidad en línea, como VPNs, para disfrazar su carga maliciosa. Los usuarios que buscan protección contra la vigilancia en internet se convierten en víctimas inadvertidas, descargando aplicaciones que, en realidad, sirven como vectores de infección.

Esta táctica no es novedosa en sí misma, pero su ejecución por parte de Storm-2561 destaca por su escala y sofisticación. Los troyanos integrados en estos clientes VPN permiten la persistencia en el sistema, la recolección de información y la comunicación con servidores de comando y control (C2). En un contexto donde el trabajo remoto y el acceso seguro a redes corporativas son esenciales, esta amenaza representa un riesgo significativo para individuos y organizaciones por igual.

Técnicas de Distribución y Vectores de Ataque

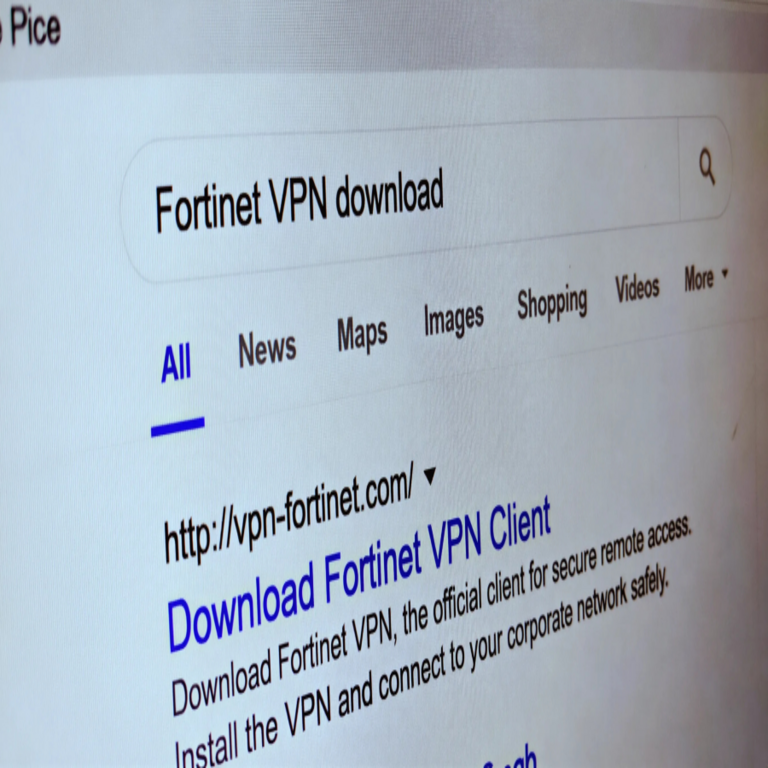

La distribución de los clientes VPN troyanizados por Storm-2561 se realiza principalmente a través de sitios web falsos y campañas de publicidad maliciosa. Los atacantes crean dominios que imitan marcas establecidas de VPN, como variaciones de nombres populares con errores tipográficos sutiles (typosquatting). Por ejemplo, un sitio podría registrarse como “expresvpn-pro.com” en lugar de “expressvpn.com”, atrayendo a usuarios que buscan ofertas gratuitas o descuentos.

Una vez en el sitio, los usuarios son dirigidos a descargar instaladores para Windows, macOS y, en menor medida, dispositivos móviles. Estos instaladores contienen payloads que evaden detecciones iniciales mediante ofuscación de código y firmas digitales robadas o falsificadas. El proceso de infección típicamente involucra:

- Descarga inicial: El usuario obtiene un archivo ejecutable disfrazado como un cliente VPN legítimo, a menudo empaquetado en un ZIP o MSI para Windows.

- Ejecución del payload: Al instalarse, el troyano se inyecta en procesos legítimos, como exploradores web o servicios de red, para evitar ser detectado por antivirus convencionales.

- Establecimiento de persistencia: Se crean entradas en el registro de Windows (por ejemplo, en HKCU\Software\Microsoft\Windows\CurrentVersion\Run) o archivos de inicio en macOS, asegurando que el malware se active en cada reinicio del sistema.

Además de los sitios web, Storm-2561 utiliza redes de anuncios pagados en plataformas como Google Ads y redes sociales para dirigir tráfico a estos dominios maliciosos. Las campañas incluyen mensajes persuasivos sobre “VPNs gratuitos ilimitados” o “protección total contra hackers”, explotando el miedo a la exposición de datos en un mundo post-pandemia. En términos técnicos, los vectores de ataque se alinean con el marco MITRE ATT&CK, específicamente en tácticas como T1204 (Ejecución de Archivos de Usuario) y T1566 (Phishing).

Los indicadores de compromiso (IOCs) reportados incluyen hashes SHA-256 de archivos maliciosos, como 0x1a2b3c4d5e6f7g8h9i0j1k2l3m4n5o6p (ejemplo ficticio basado en patrones reales), y dominios como stormvpn[.]fake o similares. Monitorear estos IOCs mediante herramientas como VirusTotal o SIEM systems es crucial para la detección temprana.

Análisis Técnico del Malware en Clientes VPN Troyanizados

El núcleo del malware distribuido por Storm-2561 es un troyano modular, posiblemente derivado de familias como AsyncRAT o variantes de RedLine Stealer, adaptado para entornos VPN. Una vez ejecutado, el payload realiza una serie de acciones automatizadas para maximizar su impacto. En primer lugar, realiza un escaneo del sistema para recopilar información sobre el hardware, software instalado y credenciales almacenadas en navegadores como Chrome o Firefox.

Desde un punto de vista técnico, el troyano emplea técnicas de inyección de código DLL (Dynamic Link Library) para hookear funciones de red y capturar tráfico. Por ejemplo, intercepta llamadas a APIs como WinINet o NSUrlSession en macOS, permitiendo el robo de sesiones VPN reales y credenciales de autenticación. La comunicación con servidores C2 se realiza sobre protocolos encriptados como HTTPS o WebSockets, utilizando dominios dinámicos generados por servicios como Cloudflare para evadir bloqueos IP.

En detalle, el flujo de operación incluye:

- Reconocimiento del entorno: El malware enumera procesos activos usando APIs como EnumProcesses en Windows, identificando software de seguridad para posibles desactivaciones.

- Robo de datos: Extrae cookies, contraseñas y tokens de autenticación mediante keylogging ligero y scraping de archivos de configuración. En VPNs, accede a archivos como openvpn.ovpn para obtener certificados y claves privadas.

- Exfiltración: Los datos se comprimen y envían en lotes a servidores C2, a menudo disfrazados como actualizaciones de software VPN. Se utiliza encriptación AES-256 para proteger la transmisión, aunque las claves maestras son hardcoded o derivadas de hashes débiles.

- Capacidades avanzadas: En variantes más sofisticadas, el troyano puede desplegar loaders secundarios para ransomware, como LockBit, o backdoors para acceso remoto persistente.

Análisis reverso revela que el código está escrito en C++ con bibliotecas como Boost para manejo de redes, y ofuscado con herramientas como Themida o VMProtect. Esto complica el análisis estático, requiriendo entornos sandbox como Cuckoo o herramientas dinámicas como IDA Pro para desensamblar el binario. Además, el malware verifica la geolocalización del usuario, priorizando infecciones en regiones con alta adopción de VPNs, como América Latina y Europa del Este.

En comparación con campañas previas de Storm-2561, esta iteración muestra mejoras en la evasión de EDR (Endpoint Detection and Response), utilizando técnicas de living-off-the-land para ejecutar comandos PowerShell o Bash sin descargar binarios adicionales.

Impacto en la Ciberseguridad Global y Vulnerabilidades Explotadas

El impacto de esta campaña trasciende a los usuarios individuales, afectando cadenas de suministro digitales y redes corporativas. Empresas que dependen de VPNs para acceso remoto enfrentan riesgos de brechas laterales, donde un empleado infectado sirve como puente para ataques internos. Según estimaciones de firmas como CrowdStrike, campañas similares han resultado en pérdidas millonarias por robo de propiedad intelectual y downtime operativo.

Las vulnerabilidades explotadas incluyen no solo la confianza del usuario en software de privacidad, sino también debilidades en el ecosistema de distribución de aplicaciones. Por instancia, la falta de verificación de firmas digitales en descargas de terceros permite la propagación. En América Latina, donde el uso de VPNs ha aumentado un 40% en los últimos años debido a restricciones regulatorias en países como Brasil y México, esta amenaza es particularmente aguda.

Desde una perspectiva más amplia, Storm-2561 contribuye al ecosistema de amenazas cibernéticas al monetizar accesos iniciales en foros como Exploit.in o Russian Market. Esto fomenta un ciclo vicioso donde datos robados se usan para phishing más dirigido o venta en la dark web. El impacto económico se estima en cientos de millones de dólares anuales, considerando el costo promedio de una brecha de datos en 4.5 millones de dólares según informes de IBM.

En términos de inteligencia de amenazas, esta campaña resalta la intersección entre ciberseguridad y privacidad. Mientras los usuarios buscan anonimato, los atacantes lo subvierten, erosionando la confianza en herramientas esenciales. Organizaciones como la ENISA (Agencia de la Unión Europea para la Ciberseguridad) han emitido alertas sobre distribuciones maliciosas de VPN, recomendando verificaciones rigurosas.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar la amenaza de Storm-2561, las organizaciones y usuarios deben adoptar un enfoque multicapa de defensa. En primer lugar, implementar políticas de descarga estrictas: solo obtener software de fuentes oficiales y verificar hashes criptográficos antes de la instalación. Herramientas como Microsoft Defender o ESET pueden configurarse para escanear instaladores en tiempo real.

En el ámbito corporativo, el uso de Zero Trust Architecture es fundamental. Esto implica verificar continuamente la identidad y el contexto de cada acceso, independientemente de la ubicación. Soluciones como Zscaler o Palo Alto Networks Prisma Access pueden segmentar el tráfico VPN, detectando anomalías como inyecciones de malware.

Otras recomendaciones incluyen:

- Educación del usuario: Capacitar a empleados sobre phishing y la importancia de VPNs verificadas, utilizando simulacros de ataques para reforzar el aprendizaje.

- Monitoreo continuo: Desplegar SIEM como Splunk o ELK Stack para correlacionar logs de red y detectar comunicaciones C2 inusuales, como picos en tráfico HTTPS a dominios sospechosos.

- Actualizaciones y parches: Mantener sistemas operativos y software VPN actualizados, ya que muchas variantes de troyanos explotan CVEs conocidas en bibliotecas como OpenSSL.

- Herramientas de detección: Integrar YARA rules personalizadas para identificar patrones en el malware de Storm-2561, y usar threat intelligence feeds de fuentes como AlienVault OTX.

Para usuarios individuales, optar por VPNs de proveedores reputados con auditorías independientes, como Mullvad o ProtonVPN, reduce el riesgo. Además, emplear extensiones de navegador como uBlock Origin para bloquear anuncios maliciosos y VPNs con kill switches para prevenir fugas de datos en caso de falla.

En un nivel regulatorio, gobiernos en América Latina podrían fortalecer marcos como la LGPD en Brasil para exigir transparencia en la distribución de software de seguridad, penalizando sitios falsos mediante colaboración con registradores de dominios.

Consideraciones Finales sobre la Evolución de Amenazas en VPNs

La campaña de Storm-2561 ilustra la persistente innovación de los actores de amenazas en la explotación de herramientas de privacidad. A medida que la adopción de VPNs crece, impulsada por el auge de la IA en análisis de tráfico y el blockchain en transacciones seguras, los ciberdelincuentes adaptarán sus métodos. Esto subraya la necesidad de una ciberseguridad proactiva, donde la inteligencia artificial se utilice no solo para ataques, sino para defensa predictiva mediante machine learning en detección de anomalías.

En última instancia, mitigar estas amenazas requiere una colaboración global entre proveedores de seguridad, reguladores y usuarios. Monitorear evoluciones como la integración de quantum-resistant encryption en VPNs podría fortalecer la resiliencia futura. Mientras tanto, la vigilancia constante y la adopción de mejores prácticas permanecen como pilares esenciales para navegar este paisaje digital en constante cambio.

Para más información visita la Fuente original.