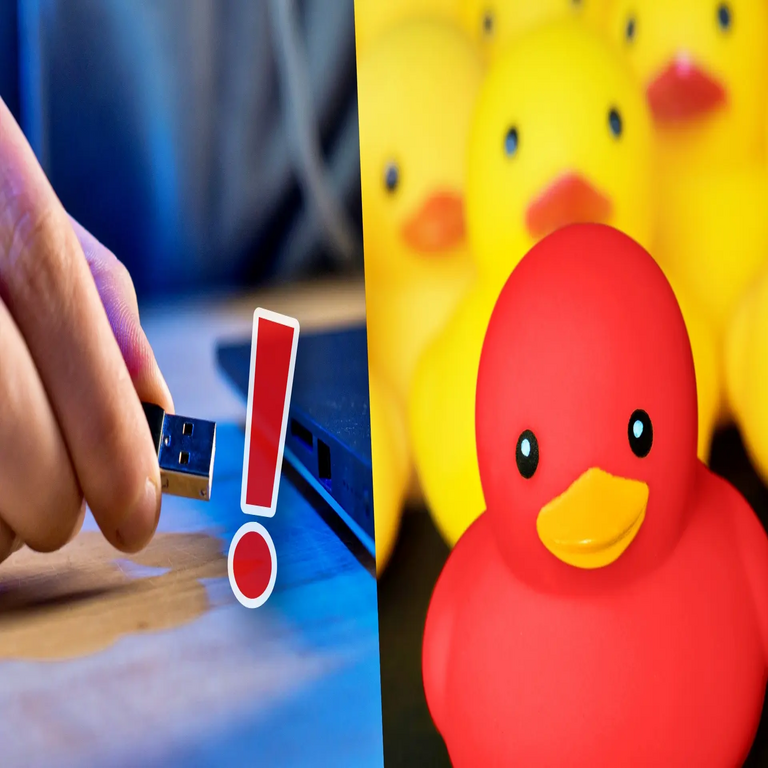

El Ataque Rubber Ducky: Un Análisis Técnico en Ciberseguridad

Definición y Funcionamiento del Rubber Ducky

El Rubber Ducky es un dispositivo de hardware diseñado para realizar ataques de inyección de comandos en sistemas informáticos. Desarrollado por la empresa Hak5, este herramienta se presenta físicamente como una memoria USB estándar, pero su funcionalidad principal radica en emular un teclado HID (Human Interface Device). Al conectarse a un puerto USB de una computadora, el dispositivo interpreta los datos almacenados en su firmware como secuencias de pulsaciones de teclas, permitiendo la ejecución automática de scripts maliciosos sin intervención del usuario.

El proceso de operación inicia cuando el Rubber Ducky es insertado en el puerto USB. En cuestión de segundos, el sistema operativo reconoce el dispositivo como un teclado legítimo y comienza a procesar los comandos preprogramados. Estos comandos pueden incluir la apertura de terminales, la descarga de payloads maliciosos desde servidores remotos o la modificación de configuraciones del sistema. La velocidad de ejecución es un factor clave: un script típico se completa en menos de un minuto, aprovechando la confianza inherente del sistema en dispositivos HID.

Desde una perspectiva técnica, el Rubber Ducky utiliza un microcontrolador como el ATmega32u4, compatible con el protocolo USB HID. Los scripts se escriben en un lenguaje similar a Ducky Script, que traduce instrucciones de alto nivel en códigos de escaneo de teclas. Por ejemplo, un comando como “STRING payload.exe” genera la secuencia de teclas para escribir y ejecutar un archivo malicioso. Esta emulación evita la necesidad de exploits de software, ya que opera a nivel de hardware y firmware.

Diferencias Clave con una Memoria USB Convencional

A diferencia de una memoria USB tradicional, que actúa como un dispositivo de almacenamiento masivo (mass storage device) para transferir archivos de manera pasiva, el Rubber Ducky no presenta un volumen de almacenamiento accesible al usuario. En su lugar, su firmware está programado para priorizar la interfaz HID sobre cualquier función de almacenamiento, lo que lo hace invisible como unidad de disco en el explorador de archivos del sistema operativo.

Otra distinción fundamental reside en la interacción con el sistema: una memoria USB requiere que el usuario monte el dispositivo y ejecute manualmente los archivos contenidos, lo que introduce un vector de detección humana. En contraste, el Rubber Ducky automatiza la ejecución mediante inyección de keystrokes, simulando la entrada de un usuario real. Esto lo convierte en un arma de ingeniería social más efectiva, ya que explota la confianza en periféricos comunes sin alertar a antivirus tradicionales, que suelen enfocarse en amenazas de software.

- Reconocimiento del dispositivo: USB estándar se monta como unidad de almacenamiento; Rubber Ducky como teclado HID.

- Ejecución de payloads: Manual en USB; automática vía emulación de teclas en Rubber Ducky.

- Detección: Fácil de identificar por su tamaño y etiquetas en USB; indetectable como amenaza hardware en Rubber Ducky sin herramientas especializadas.

- Velocidad y sigilo: Lenta y visible en USB; rápida y discreta en Rubber Ducky.

En entornos de ciberseguridad, esta diferencia implica que las medidas de protección contra USB maliciosas, como la desactivación de autorun, no afectan al Rubber Ducky, ya que no depende de funciones de almacenamiento. Se requiere monitoreo de eventos HID o políticas de whitelisting de dispositivos para mitigar su impacto.

Aplicaciones y Medidas de Mitigación

El Rubber Ducky se emplea comúnmente en pruebas de penetración éticas (pentesting) para evaluar la resiliencia de sistemas contra ataques físicos. Sin embargo, en manos de actores maliciosos, facilita brechas de seguridad como la exfiltración de datos o la instalación de ransomware. Su bajo costo (alrededor de 50 dólares) y facilidad de programación lo hacen accesible para pruebas de laboratorio o demostraciones educativas en ciberseguridad.

Para mitigar estos ataques, las organizaciones deben implementar controles estrictos: deshabilitar puertos USB no autorizados mediante políticas de grupo en Windows o configuraciones en Linux; utilizar software de monitoreo de dispositivos HID como USBGuard; y capacitar al personal en la verificación de hardware desconocido. Además, herramientas como Wireshark pueden analizar el tráfico USB para detectar anomalías en la emulación HID.

Consideraciones Finales

El Rubber Ducky representa un avance en las amenazas de hardware en ciberseguridad, destacando la vulnerabilidad de los sistemas a dispositivos que explotan protocolos estándar como USB HID. Comprender sus mecanismos y diferencias con memorias USB convencionales es esencial para fortalecer las defensas en entornos corporativos y personales. Al priorizar la detección proactiva y la educación, se puede reducir significativamente el riesgo de estos ataques sigilosos.

Para más información visita la Fuente original.