Paquete Malicioso en NPM: Una Amenaza Oculta en el Ecosistema de Desarrollo de Software

Introducción al Incidente

En el vasto ecosistema de paquetes de Node.js, conocido como NPM, los desarrolladores dependen de bibliotecas de terceros para acelerar el proceso de creación de aplicaciones. Sin embargo, esta dependencia introduce vulnerabilidades significativas cuando actores maliciosos infiltran el repositorio con software malicioso disfrazado. Un reciente descubrimiento ha revelado un paquete NPM malicioso que se hace pasar por una herramienta legítima relacionada con integraciones de Telegram, pero en realidad está diseñado para robar credenciales sensibles y ejecutar comandos remotos en sistemas comprometidos.

Este tipo de ataque, conocido como “typosquatting” o suplantación tipográfica, explota errores comunes en la escritura de nombres de paquetes por parte de los usuarios. El paquete en cuestión, publicado en marzo de 2024 según reportes de seguridad, imita el nombre de una librería popular para bots de Telegram, atrayendo a desarrolladores desprevenidos que buscan funcionalidades de mensajería automatizada. Una vez instalado, el malware se activa de manera sigilosa, monitoreando actividades del usuario y exfiltrando datos críticos como tokens de API, contraseñas y claves privadas.

La relevancia de este incidente radica en la escala del ecosistema NPM, que alberga más de dos millones de paquetes y es utilizado por millones de desarrolladores globalmente. Cualquier brecha en este repositorio puede propagarse rápidamente a través de cadenas de suministro de software, afectando aplicaciones web, móviles y de servidor en producción. Este artículo examina en detalle el mecanismo del ataque, sus implicaciones en ciberseguridad y estrategias para mitigar riesgos similares en entornos de desarrollo.

Detalles Técnicos del Paquete Malicioso

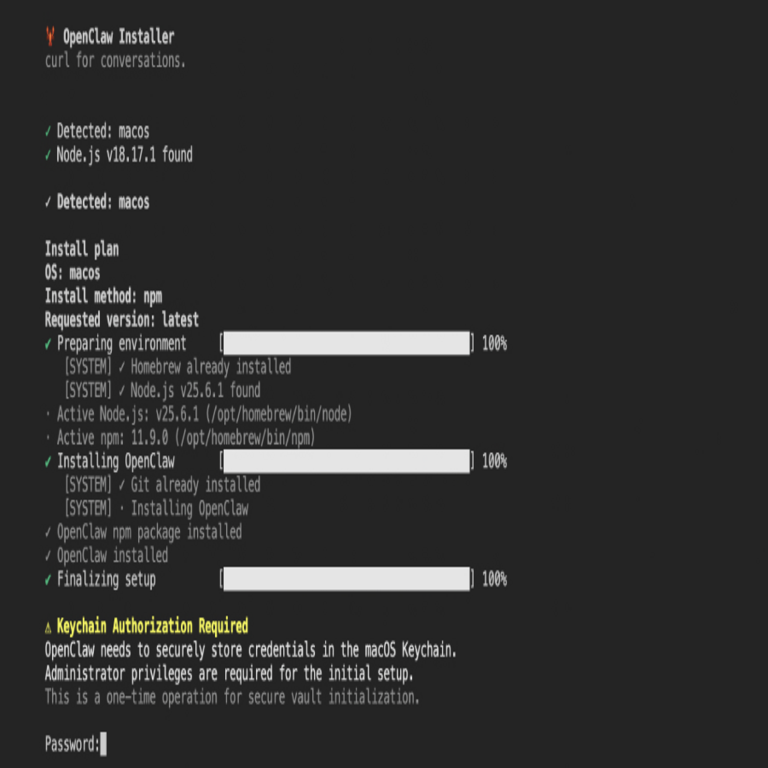

El paquete malicioso, identificado con un nombre similar a “telegraf-bot-api” o variaciones cercanas, fue subido al repositorio NPM por un actor no autorizado. Al analizar su código fuente, los investigadores de seguridad encontraron que el módulo principal contiene scripts en JavaScript que se ejecutan durante la fase de instalación o al importar el paquete en un proyecto. Específicamente, el código malicioso utiliza módulos nativos de Node.js como child_process para ejecutar comandos del sistema operativo y fs para leer archivos sensibles en el directorio del proyecto.

Una de las tácticas clave es la inyección de un script que se conecta a servidores de comando y control (C2) remotos. Este script, oculto en funciones aparentemente inofensivas como la inicialización del bot, envía datos recolectados a dominios controlados por los atacantes. Por ejemplo, el malware escanea el sistema en busca de archivos de configuración como .env, donde suelen almacenarse variables de entorno con credenciales de servicios como AWS, GitHub o bases de datos. Los datos exfiltrados se codifican en base64 y transmiten vía HTTP POST a endpoints maliciosos, evadiendo filtros básicos de red.

Además, el paquete incorpora técnicas de ofuscación para dificultar la detección. El código está minificado y utiliza variables con nombres aleatorios, lo que complica el análisis estático. En pruebas de laboratorio, se observó que el malware persiste en el sistema instalando hooks en procesos de Node.js, permitiendo la ejecución remota de comandos incluso después de reinicios. Esto incluye la descarga de payloads adicionales, como ransomware o keyloggers, transformando una infección inicial en una brecha persistente.

- Instalación inicial: El paquete se descarga vía npm install, ejecutando un script post-install que verifica la presencia de dependencias sensibles.

- Recolección de datos: Monitorea llamadas a APIs de Telegram, pero en realidad captura tokens de autenticación y logs de usuario.

- Exfiltración: Usa sockets WebSocket para comunicaciones en tiempo real con el servidor C2, minimizando el tráfico detectable.

- Persistencia: Modifica el archivo package.json para reinstalarse en builds futuros.

Los investigadores estiman que, antes de su remoción, el paquete fue descargado miles de veces, potencialmente comprometiendo proyectos en etapas tempranas de desarrollo donde las revisiones de seguridad son menos rigurosas.

Impacto en la Cadena de Suministro de Software

Los ataques a repositorios como NPM representan una amenaza crítica para la cadena de suministro de software, un vector que ha ganado notoriedad tras incidentes como el de SolarWinds en 2020 o el hackeo de XZ Utils en 2024. En este caso, el paquete malicioso no solo afecta a desarrolladores individuales, sino que puede propagarse a dependencias de terceros en aplicaciones empresariales. Imagínese un escenario donde una aplicación web corporativa integra este paquete para funcionalidades de notificación vía Telegram; una vez desplegada, el malware podría acceder a datos de usuarios finales, violando regulaciones como GDPR o LGPD en América Latina.

El impacto económico es significativo. Según informes de ciberseguridad, las brechas derivadas de paquetes maliciosos cuestan a las organizaciones un promedio de 4.5 millones de dólares por incidente, incluyendo remediación, pérdida de datos y daños reputacionales. En regiones como Latinoamérica, donde el adopción de herramientas open-source es alta pero los recursos de seguridad son limitados, estos ataques amplifican la desigualdad digital, afectando a startups y PYMEs que carecen de equipos dedicados a auditorías de código.

Desde una perspectiva técnica, el malware explota la confianza inherente en el ecosistema NPM. Los paquetes con pocos descargas iniciales rara vez son escrutados, permitiendo que el ataque pase desapercibido durante semanas. Además, la integración con herramientas de CI/CD como GitHub Actions o Jenkins facilita la propagación automática: un commit que incluye el paquete malicioso puede infectar entornos de staging y producción sin intervención humana.

En términos de inteligencia artificial y blockchain, este incidente resalta vulnerabilidades interconectadas. Por ejemplo, si el paquete se usara en dApps (aplicaciones descentralizadas) para notificaciones en cadena, podría comprometer wallets de criptomonedas, robando claves privadas y facilitando robos en ecosistemas blockchain. En IA, donde modelos dependen de paquetes NPM para procesamiento de datos, un compromiso podría envenenar datasets de entrenamiento, introduciendo sesgos maliciosos o backdoors en sistemas de machine learning.

Estrategias de Detección y Prevención

Para contrarrestar amenazas como esta, los desarrolladores y organizaciones deben adoptar un enfoque multicapa en la gestión de dependencias. En primer lugar, implementar auditorías automáticas de paquetes es esencial. Herramientas como npm audit, Snyk o Dependabot escanean vulnerabilidades conocidas y paquetes sospechosos, alertando sobre anomalías como código ofuscado o conexiones externas inesperadas.

Una práctica recomendada es el uso de lockfiles estrictos, como package-lock.json, para fijar versiones de dependencias y evitar actualizaciones automáticas a paquetes comprometidos. Además, revisar manualmente el código fuente de paquetes críticos antes de la instalación puede revelar scripts post-install maliciosos. En entornos empresariales, políticas de “zero trust” para repositorios implican sandboxing de instalaciones NPM en contenedores aislados, limitando el acceso a archivos del sistema.

- Auditorías regulares: Ejecutar npm audit fix semanalmente y suscribirse a alertas de seguridad de NPM.

- Verificación de firmas: Aunque NPM no requiere firmas digitales por defecto, herramientas como Sigstore pueden integrarse para validar integridad.

- Monitoreo de red: Usar proxies como OWASP ZAP para interceptar tráfico saliente durante pruebas de paquetes.

- Educación: Capacitar a equipos en reconocimiento de typosquatting, verificando nombres exactos en el sitio oficial de NPM.

En el ámbito de IA y blockchain, se sugiere el uso de entornos virtuales dedicados para testing de paquetes, integrando análisis estático con herramientas como ESLint configurado para detectar patrones maliciosos. Para blockchain, paquetes como Web3.js deben auditarse contra manipulaciones que afecten transacciones, mientras que en IA, frameworks como TensorFlow evitan dependencias no verificadas en pipelines de datos.

Finalmente, la colaboración comunitaria es clave. Reportar paquetes sospechosos al equipo de seguridad de NPM acelera su remoción, y participar en foros como OWASP fortalece el conocimiento colectivo sobre amenazas emergentes.

Consideraciones Finales sobre la Evolución de Amenazas

Este incidente con el paquete malicioso en NPM subraya la necesidad de una vigilancia continua en el desarrollo de software. A medida que las tecnologías emergentes como la IA y el blockchain se integran con ecosistemas tradicionales, los vectores de ataque se diversifican, exigiendo innovaciones en detección proactiva. Organizaciones que prioricen la seguridad en la cadena de suministro no solo mitigan riesgos inmediatos, sino que construyen resiliencia a largo plazo contra adversarios sofisticados.

La ciberseguridad no es un evento aislado, sino un proceso iterativo que evoluciona con las amenazas. Al adoptar mejores prácticas y fomentar la transparencia en repositorios open-source, la comunidad de desarrolladores puede transformar vulnerabilidades potenciales en oportunidades para fortalecer la infraestructura digital global.

Para más información visita la Fuente original.