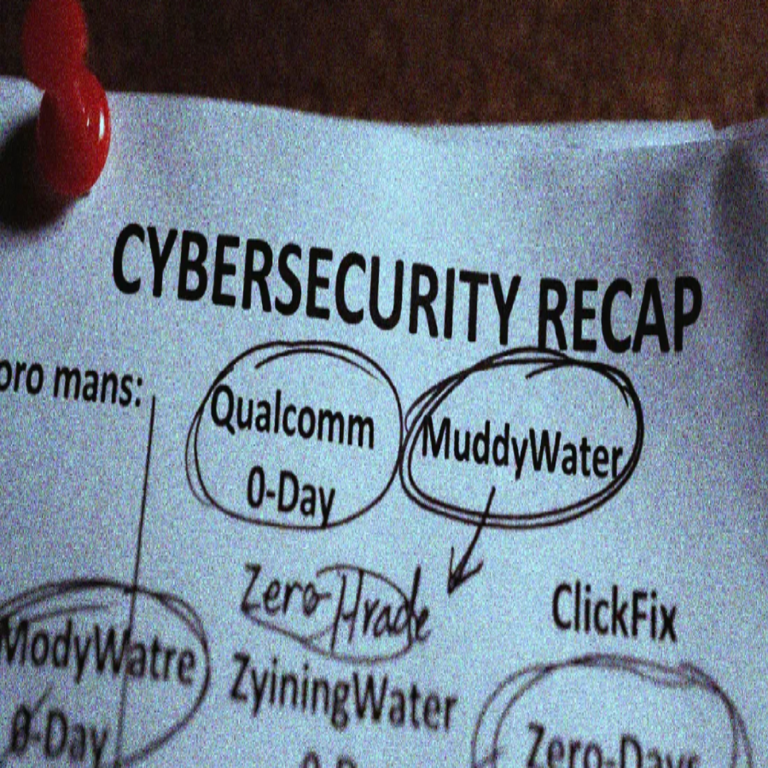

Resumen Semanal de Vulnerabilidades y Explotaciones en Ciberseguridad

Introducción a las Amenazas Emergentes

En el panorama actual de la ciberseguridad, las vulnerabilidades en componentes críticos como los procesadores y sistemas operativos móviles representan un riesgo significativo para millones de usuarios. Este resumen semanal analiza las noticias más relevantes, centrándose en un zero-day en Qualcomm y exploits en iOS, junto con otras brechas de seguridad reportadas. Estas amenazas no solo afectan a dispositivos individuales, sino que también tienen implicaciones en infraestructuras empresariales y redes globales. La identificación temprana de estos vectores de ataque es esencial para mitigar daños potenciales y fortalecer las defensas cibernéticas.

Los zero-days, por definición, son vulnerabilidades desconocidas para el proveedor hasta que se explotan activamente. En el caso de Qualcomm, un actor estatal ha utilizado tales fallos para comprometer dispositivos Android, mientras que en iOS, cadenas de exploits han permitido el robo de datos sensibles. Este análisis desglosa los detalles técnicos, las metodologías de explotación y las recomendaciones para la mitigación, basándose en reportes recientes de expertos en seguridad.

El Zero-Day en Qualcomm: Detalles Técnicos y Explotación

Qualcomm, como principal proveedor de chips para dispositivos móviles, ha sido el blanco de un zero-day crítico identificado como CVE-2024-30078. Esta vulnerabilidad reside en el componente de audio del módem Snapdragon, permitiendo a atacantes remotos ejecutar código arbitrario con privilegios elevados. El fallo se origina en una validación insuficiente de entradas en el procesamiento de paquetes de audio, lo que facilita la inyección de payloads maliciosos a través de llamadas VoLTE (Voice over LTE).

La explotación requiere un ataque de intermediario (man-in-the-middle) en redes celulares, donde el atacante intercepta y modifica paquetes RTP (Real-time Transport Protocol). Una vez comprometido el módem, el exploit puede escalar privilegios al kernel de Android, accediendo a datos del sistema como contraseñas, tokens de autenticación y ubicaciones geográficas. Según reportes, un grupo de amenazas respaldado por un estado nación ha utilizado esta vulnerabilidad en operaciones de espionaje dirigidas a disidentes y periodistas en regiones de alto riesgo geopolítico.

Para entender el impacto, consideremos el ecosistema afectado: más del 40% de los smartphones globales utilizan procesadores Snapdragon. Un parche oficial de Qualcomm fue lanzado en marzo de 2024, pero dispositivos no actualizados permanecen expuestos. Las recomendaciones incluyen la activación de actualizaciones automáticas y el uso de VPN en redes públicas para reducir el riesgo de intercepción.

- Vector de ataque principal: Redes celulares no seguras durante llamadas VoLTE.

- Privilegios obtenidos: Acceso root al kernel Android.

- Medidas de mitigación: Aplicar parches de seguridad y monitorear tráfico de red con herramientas como Wireshark.

Este incidente resalta la necesidad de auditorías regulares en componentes de bajo nivel como módems, donde las actualizaciones son menos frecuentes debido a su complejidad. En términos de blockchain y IA, integraciones emergentes en dispositivos móviles podrían amplificar estos riesgos si no se implementan verificaciones criptográficas robustas para validar paquetes de datos.

Exploits en iOS: Cadenas de Ataque y Robo de Datos

Apple ha enfrentado una serie de exploits en iOS que involucran zero-days en WebKit y el sandbox del sistema. Un caso destacado es el uso de CVE-2024-23222, una vulnerabilidad de confusión de tipos en el motor JavaScript de Safari, combinada con un bypass del sandbox para ejecutar código remoto. Esta cadena de exploits ha sido atribuida a mercenarios cibernéticos que venden accesos a gobiernos para vigilancia masiva.

El proceso de explotación inicia con un sitio web malicioso que carga un iframe oculto, desencadenando la confusión de tipos para corromper la memoria heap. Esto permite la lectura y escritura arbitraria, escapando del sandbox de WebKit y accediendo al subsistema de archivos del dispositivo. En ataques reales, se ha reportado el robo de mensajes de iMessage, fotos y credenciales de apps de banca, afectando a usuarios de alto perfil como activistas políticos.

iOS 17.4 incluyó parches para estas vulnerabilidades, pero la adopción varía; solo el 60% de los dispositivos iPhone compatibles han sido actualizados. La integración de IA en iOS, como en Siri y Face ID, añade capas de complejidad, ya que exploits podrían manipular modelos de machine learning para falsificar biometría o inyectar prompts maliciosos.

- Componentes afectados: WebKit y sandbox de aplicaciones.

- Método de entrega: Sitios web visitados vía Safari o apps de terceros.

- Recomendaciones: Habilitar Lockdown Mode y evitar clics en enlaces sospechosos.

Desde una perspectiva técnica, estos exploits demuestran la evolución de las técnicas de corrupción de memoria, pasando de buffer overflows clásicos a confusiones de tipos más sutiles. En el contexto de tecnologías emergentes, el uso de blockchain para autenticación en iOS podría mitigar tales brechas mediante firmas digitales inmutables, aunque su implementación aún está en etapas iniciales.

Otras Brechas de Seguridad Reportadas en la Semana

Más allá de Qualcomm e iOS, la semana ha visto múltiples incidentes notables. En el ámbito de la IA, un modelo de lenguaje grande (LLM) de una empresa de nube fue comprometido mediante un prompt injection attack, permitiendo la extracción de datos de entrenamiento sensibles. Este vector explota la falta de segmentación en las respuestas generadas, donde inputs maliciosos sobrescriben safeguards éticos.

En ciberseguridad empresarial, una vulnerabilidad en Microsoft Exchange (CVE-2024-21338) permite la ejecución remota de código vía Outlook Web Access, afectando a servidores on-premise. Atacantes han desplegado ransomware como LockBit para cifrar correos y bases de datos, demandando rescates en criptomonedas. La mitigación involucra la aplicación de parches y la segmentación de redes con firewalls de próxima generación.

Otro reporte destaca un ataque a la cadena de suministro en el sector automotriz, donde firmware de Bosch para sistemas de control de vehículos fue alterado, potencialmente habilitando accesos remotos a frenos y aceleradores. Esto subraya los riesgos en IoT y vehículos conectados, donde la integración de blockchain podría asegurar la integridad del firmware mediante hashes verificables.

- Ataque a LLM: Inyección de prompts para bypass de filtros de seguridad.

- Vulnerabilidad en Exchange: Escalada de privilegios vía webmail.

- Brecha en automotriz: Manipulación de firmware en ECU (Electronic Control Units).

Estos eventos ilustran la interconexión de amenazas: un exploit en hardware como Qualcomm puede propagarse a software como iOS a través de apps híbridas, amplificando el daño en ecosistemas conectados.

Implicaciones para la Industria y Mejores Prácticas

Las vulnerabilidades analizadas revelan patrones recurrentes en la ciberseguridad: la dependencia de componentes de terceros y la lentitud en las actualizaciones. En Qualcomm, el zero-day expone la fragilidad de los módems en entornos 5G, donde la latencia baja facilita ataques en tiempo real. Para iOS, los exploits en WebKit destacan la necesidad de sandboxes más robustos, posiblemente reforzados con técnicas de IA para detección anómala de comportamientos.

En el ámbito de blockchain, estas brechas podrían inspirar soluciones como contratos inteligentes para verificación de actualizaciones de software, asegurando que solo parches autenticados se apliquen. Sin embargo, la adopción requiere superar barreras de rendimiento en dispositivos móviles. Para empresas, implementar zero-trust architecture es crucial, verificando cada acceso independientemente del origen.

Las mejores prácticas incluyen auditorías de código open-source, entrenamiento en phishing para usuarios y el uso de herramientas SIEM (Security Information and Event Management) para monitoreo continuo. En IA, fine-tuning de modelos con datasets adversarios puede mejorar la resiliencia contra inyecciones.

Análisis de Tendencias Futuras en Ciberseguridad

Mirando hacia adelante, la convergencia de IA y ciberseguridad promete tanto oportunidades como riesgos. Modelos de IA generativa podrían automatizar la detección de zero-days mediante análisis de patrones en código binario, pero también habilitar exploits más sofisticados, como deepfakes para ingeniería social. En blockchain, protocolos como Ethereum podrían integrarse en wallets móviles para proteger contra robos de criptoactivos en dispositivos comprometidos.

Regulatoriamente, iniciativas como la Cyber Resilience Act de la UE exigen mayor transparencia en la divulgación de vulnerabilidades, presionando a proveedores como Qualcomm y Apple a acelerar parches. Globalmente, la colaboración entre naciones es vital para contrarrestar actores estatales, compartiendo inteligencia de amenazas vía plataformas como el Cyber Threat Alliance.

En resumen, esta semana’s eventos subrayan la urgencia de una ciberseguridad proactiva, donde la innovación en IA y blockchain juega un rol pivotal en la defensa contra amenazas evolutivas.

Conclusiones y Recomendaciones Finales

El resumen de esta semana en ciberseguridad evidencia la persistente evolución de las amenazas, desde zero-days en hardware hasta cadenas de exploits en software móvil. Los incidentes en Qualcomm e iOS no solo comprometen la privacidad individual, sino que también erosionan la confianza en tecnologías esenciales. Para mitigar estos riesgos, se recomienda una aproximación multifacética: actualizaciones oportunas, educación continua y adopción de tecnologías emergentes como IA para predicción de ataques y blockchain para integridad de datos.

Las organizaciones deben priorizar evaluaciones de riesgo regulares, invirtiendo en herramientas que integren análisis automatizado. Individualmente, los usuarios pueden fortalecer su postura mediante hábitos seguros, como el uso de autenticación multifactor y software antivirus actualizado. En última instancia, la colaboración entre industria, gobiernos y comunidades de seguridad es indispensable para navegar el paisaje cambiante de las ciberamenazas.

Para más información visita la Fuente original.