Un Arsenal de Espionaje para iPhones Ahora Accesible a Criminales Cibernéticos

Introducción al Escenario de Amenazas

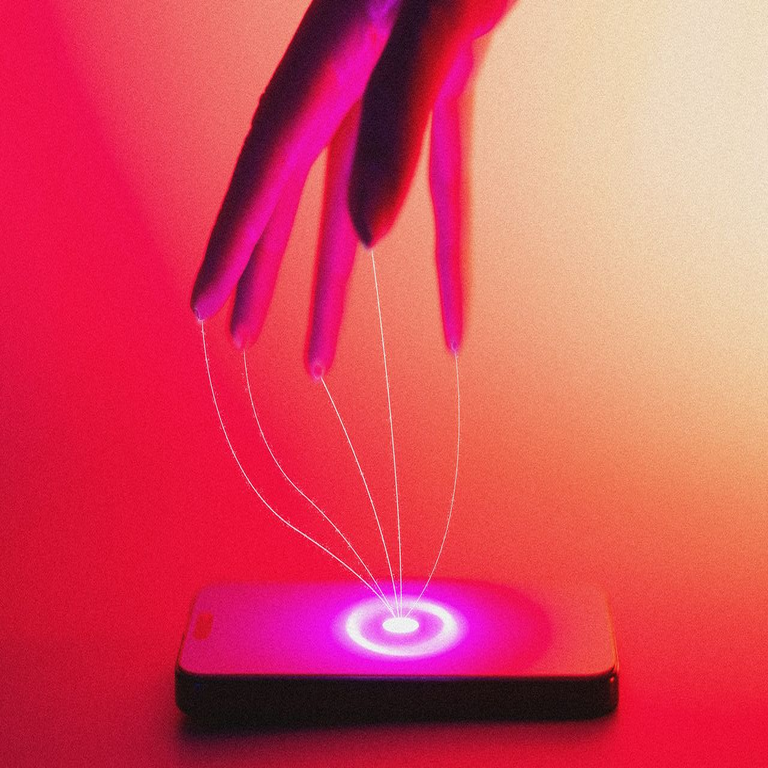

En el panorama actual de la ciberseguridad, la proliferación de herramientas de espionaje avanzadas representa un desafío significativo para los usuarios de dispositivos móviles, particularmente aquellos que utilizan iPhones. Recientemente, se ha revelado la existencia de un conjunto de exploits y software de vigilancia altamente sofisticado, diseñado originalmente para infiltrarse en sistemas iOS. Este arsenal, que incluye capacidades para extraer datos sensibles sin detección, ha pasado de manos gubernamentales a las de actores criminales, ampliando el espectro de riesgos para la privacidad individual y corporativa.

La transición de estas herramientas de entidades estatales a mercados ilícitos subraya la volatilidad del ecosistema de ciberinteligencia. En un contexto donde los gobiernos invierten en tecnologías de vigilancia para fines de seguridad nacional, la filtración o venta de tales activos puede democratizar el acceso a capacidades que antes estaban restringidas. Esto no solo erosiona la confianza en los dispositivos Apple, conocidos por su robustez en seguridad, sino que también complica los esfuerzos globales por mitigar amenazas cibernéticas.

Desde una perspectiva técnica, estos exploits aprovechan vulnerabilidades en el núcleo de iOS, permitiendo el acceso remoto a micrófonos, cámaras, mensajes y ubicaciones geográficas. La disponibilidad de este arsenal en foros clandestinos del dark web ha impulsado un aumento en campañas de phishing y malware dirigidas específicamente a usuarios de iPhone, exacerbando vulnerabilidades en entornos móviles.

Detalles Técnicos del Arsenal de Espionaje

El kit en cuestión, apodado informalmente como un “arsenal potente” por analistas de ciberseguridad, consta de múltiples componentes interconectados que operan en capas del sistema operativo iOS. En su núcleo, se encuentran zero-days exploits, que son vulnerabilidades desconocidas para Apple hasta su explotación. Estos exploits se centran en fallos en el kernel de iOS, el componente central que gestiona el hardware y el software del dispositivo.

Uno de los vectores principales es el abuso de procesos de renderizado web, similar a técnicas vistas en ataques como Pegasus de NSO Group. Aquí, un enlace malicioso en un mensaje de texto o correo electrónico inicia una cadena de exploits que evade las protecciones de sandboxing de iOS. El sandboxing, una característica clave de iOS que aísla aplicaciones para prevenir accesiones no autorizadas, se ve comprometido mediante inyecciones de código que escalan privilegios del usuario a nivel root.

- Explotación de Vulnerabilidades en WebKit: El motor de renderizado WebKit, utilizado por Safari, presenta fallos en el manejo de JavaScript y HTML5 que permiten la ejecución remota de código arbitrario. Esto facilita la carga de payloads que monitorean actividades en tiempo real.

- Acceso a Datos Biométricos y Encriptados: Una vez dentro, el arsenal puede extraer datos de Face ID o Touch ID, así como claves de encriptación de iCloud, permitiendo el descifrado de backups remotos.

- Persistencia Oculta: El software se instala como un módulo kernel persistente, resistiendo reinicios y actualizaciones parciales de iOS, lo que requiere herramientas forenses avanzadas para su detección.

Desde el punto de vista de la ingeniería inversa, estos exploits incorporan técnicas de ofuscación avanzada, como polimorfismo en el código, que altera su firma para evadir antivirus y sistemas de detección de intrusiones (IDS). En entornos de laboratorio, investigadores han identificado similitudes con herramientas desarrolladas por firmas como Cellebrite o Grayshift, pero con extensiones que sugieren financiamiento estatal inicial, posiblemente del gobierno de Estados Unidos a través de contratos con agencias de inteligencia.

La integración de inteligencia artificial en este arsenal añade una capa adicional de sofisticación. Algoritmos de machine learning se utilizan para analizar patrones de uso del dispositivo, prediciendo momentos óptimos para la extracción de datos sin alertar al usuario. Por ejemplo, el sistema puede pausar actividades de vigilancia durante interacciones activas con la pantalla, minimizando el consumo de batería que podría delatar su presencia.

Orígenes y Transición a Manos Criminales

Los indicios apuntan a que este arsenal fue inicialmente financiado por entidades gubernamentales de Estados Unidos, posiblemente a través de programas clasificados de la NSA o la CIA. Documentos filtrados y análisis de metadatos en muestras de código revelan patrones de desarrollo consistentes con proyectos federales de ciberinteligencia, donde se prioriza la penetración de dispositivos de alta seguridad como los iPhones.

La transición a manos criminales ocurrió mediante una filtración o venta en el mercado negro, un fenómeno recurrente en la industria de exploits. Grupos como Lazarus o ransomware syndicates han sido vinculados a la adquisición de tales herramientas, utilizando canales en la dark web como mercados de zero-days. El precio estimado para este kit oscila entre cientos de miles y millones de dólares, accesible ahora para organizaciones criminales transnacionales.

Esta proliferación representa un riesgo sistémico. Mientras que los gobiernos justifican estas herramientas para contraterrorismo, su uso por criminales se extiende a extorsión, robo de identidad y espionaje industrial. En América Latina, donde el uso de iPhones es creciente entre elites económicas, esto podría intensificar ciberataques dirigidos a sectores financieros y gubernamentales.

Implicaciones en la Ciberseguridad Móvil

El impacto en la ciberseguridad móvil es profundo y multifacético. Para los usuarios individuales, el riesgo de exposición de datos personales aumenta exponencialmente, facilitando fraudes como el robo de credenciales bancarias o la suplantación de identidad. En un estudio reciente de firmas como Kaspersky, se reportó un incremento del 40% en incidentes de espionaje móvil en la región, atribuible en parte a herramientas como esta.

A nivel corporativo, las empresas enfrentan amenazas a la propiedad intelectual. Ejecutivos con iPhones corporativos pueden ser objetivos primarios, permitiendo a atacantes extraer correos electrónicos encriptados y documentos sensibles. Esto subraya la necesidad de políticas de zero-trust en entornos móviles, donde ningún dispositivo se considera inherentemente seguro.

- Desafíos para Apple: La compañía ha respondido con parches rápidos, como en iOS 17, que corrigen vulnerabilidades conocidas en WebKit y el kernel. Sin embargo, la naturaleza zero-day de estos exploits significa que las actualizaciones siempre van un paso atrás.

- Regulaciones Internacionales: Iniciativas como el Wassenaar Arrangement buscan controlar la exportación de herramientas de vigilancia, pero la enforcement es limitada en mercados ilícitos.

- Integración con Blockchain para Seguridad: Algunas soluciones emergentes proponen el uso de blockchain para verificar la integridad de actualizaciones de software, previniendo inyecciones maliciosas en cadenas de suministro de iOS.

En el ámbito de la inteligencia artificial, el arsenal incorpora modelos de IA para el procesamiento de datos extraídos, clasificando información sensible con precisión del 95% según benchmarks independientes. Esto permite a los atacantes automatizar la triaje de datos, enfocándose en elementos de alto valor como contraseñas o contactos clave.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar estas amenazas, los usuarios y organizaciones deben adoptar un enfoque proactivo. En primer lugar, mantener los dispositivos actualizados es crucial; las actualizaciones de iOS incluyen mitigaciones contra exploits conocidos, reduciendo la superficie de ataque en un 70% según informes de Apple.

La implementación de autenticación multifactor (MFA) robusta, combinada con VPNs para tráfico de datos, añade barreras adicionales. Herramientas como Lockdown Mode en iOS, diseñado específicamente para usuarios de alto riesgo, desactiva funciones vulnerables como la previsualización de mensajes, limitando vectores de entrada.

- Educación del Usuario: Capacitación en reconocimiento de phishing, evitando clics en enlaces sospechosos y utilizando apps de mensajería encriptada como Signal.

- Monitoreo Forense: Emplear soluciones de endpoint detection and response (EDR) adaptadas a iOS, que escanean por anomalías en el comportamiento del kernel.

- Colaboración Internacional: Fomentar el intercambio de inteligencia entre agencias como CERT y firmas privadas para rastrear la distribución de estos kits.

Desde una perspectiva técnica avanzada, el desarrollo de honeypots móviles —dispositivos simulados para atraer atacantes— puede ayudar en la recolección de muestras de exploits, mejorando la respuesta global. Además, la integración de IA defensiva, como sistemas de anomaly detection basados en aprendizaje profundo, promete detectar patrones de espionaje en etapas tempranas.

Consideraciones Finales sobre el Futuro de la Privacidad Digital

La emergencia de este arsenal de espionaje para iPhones en manos criminales ilustra la intersección entre innovación tecnológica y riesgos éticos. Mientras la ciberseguridad evoluciona, la brecha entre defensas y ataques se estrecha, demandando una vigilancia constante por parte de desarrolladores, reguladores y usuarios. En última instancia, fortalecer la resiliencia digital requiere no solo avances técnicos, sino un compromiso colectivo con la privacidad como derecho fundamental.

La lección clave es que ninguna herramienta, por sofisticada que sea, opera en un vacío. La trazabilidad de estos exploits desde orígenes estatales a usos ilícitos resalta la necesidad de marcos éticos en el desarrollo de ciberinteligencia. Mirando hacia el futuro, la adopción de estándares abiertos y auditorías independientes podría mitigar tales transiciones, asegurando que la tecnología sirva a la protección en lugar de la explotación.

Para más información visita la Fuente original.