Vulnerabilidad en Sistemas de Monitoreo de Presión de Neumáticos: Riesgos Cibernéticos en Vehículos Modernos

Funcionamiento de los Sistemas TPMS

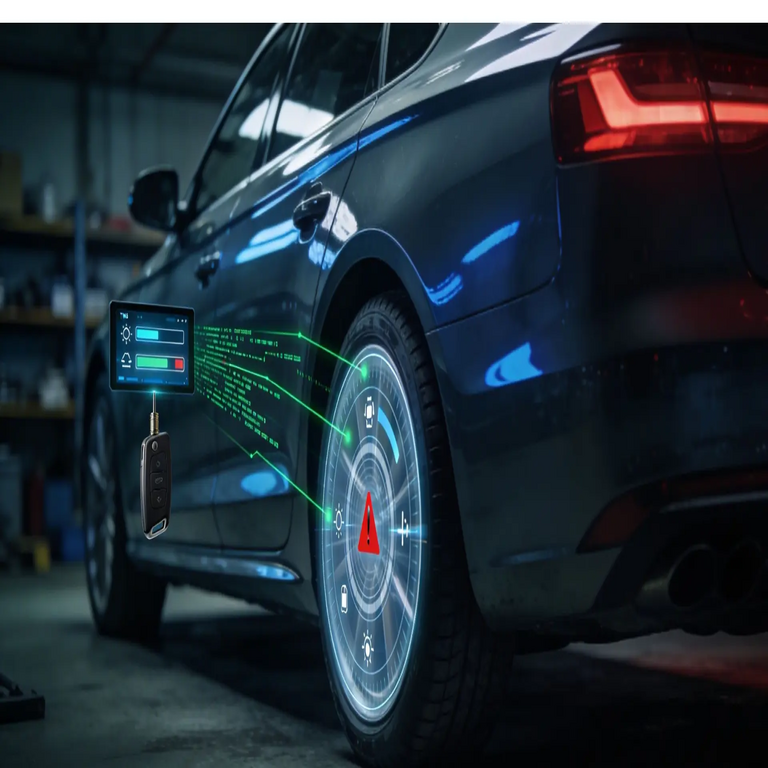

Los sistemas de monitoreo de presión de neumáticos (TPMS, por sus siglas en inglés) son componentes esenciales en vehículos modernos, diseñados para alertar al conductor sobre variaciones en la presión de los neumáticos. Estos sistemas utilizan sensores inalámbricos instalados en cada rueda que transmiten datos de presión y temperatura mediante señales de radiofrecuencia de baja potencia, típicamente en bandas de 315 MHz o 433 MHz. La información se envía al módulo de control del vehículo, que procesa los datos y muestra alertas en el tablero si se detectan anomalías, contribuyendo a la seguridad vial al prevenir fallos por subinflado o sobreinflado de neumáticos.

La arquitectura de los TPMS se basa en comunicaciones unidireccionales desde los sensores hacia el receptor del vehículo, sin mecanismos robustos de autenticación o encriptación en muchos modelos. Esta simplicidad facilita la integración en sistemas automotrices, pero introduce vectores de ataque potenciales en entornos conectados.

Descripción de la Vulnerabilidad Descubierta

Investigadores de la Universidad de Michigan han identificado una vulnerabilidad crítica en los sistemas TPMS que permite la inyección de datos falsos mediante interferencia en las señales de radio. Esta falla, denominada “TPMS-Spoof”, explota la falta de verificación de integridad en las transmisiones, permitiendo que un atacante retransmita o modifique paquetes de datos para alterar las lecturas reportadas al conductor.

En esencia, los sensores TPMS emiten paquetes de datos periódicos con identificadores únicos (ID de rueda) y métricas como presión y temperatura. Sin protocolos de seguridad avanzados, un dispositivo externo puede capturar estos paquetes y replicarlos con valores manipulados, engañando al sistema del vehículo para que ignore condiciones reales de los neumáticos.

Método de Explotación Técnica

El ataque requiere equipo accesible y de bajo costo, como un microcontrolador Raspberry Pi combinado con un transmisor de radio SDR (Software Defined Radio). El proceso se divide en etapas técnicas precisas:

- Captura de señales: Utilizando un receptor SDR, el atacante intercepta las transmisiones legítimas de los sensores TPMS en un rango de hasta 10 metros, extrayendo los ID de rueda y el formato de los paquetes.

- Modulación de datos: Mediante software como GNU Radio, se generan paquetes falsos que imitan la estructura original pero con valores alterados, como presiones infladas para ocultar un neumático desinflado.

- Transmisión spoofed: El dispositivo emite señales con mayor potencia o frecuencia, sobreponiéndose a las transmisiones genuinas y suprimiendo alertas del vehículo. La latencia en la detección de inconsistencias permite mantener el engaño durante viajes prolongados.

Esta técnica no requiere acceso físico al vehículo ni conexión a la red OBD-II, operando puramente en el espectro de radio, lo que la hace sigilosa y ejecutable en escenarios de tráfico real.

Implicaciones para la Seguridad Automotriz

Las consecuencias de esta vulnerabilidad son graves, ya que un neumático subinflado puede causar pérdida de control, sobrecalentamiento o reventones, incrementando el riesgo de accidentes. En pruebas realizadas, los investigadores demostraron que el spoofing podría ocultar una pérdida de presión del 50% en un neumático, sin que el conductor reciba alertas durante al menos 30 minutos de conducción a velocidades de autopista.

Esta amenaza se extiende a flotas de vehículos conectados, donde la integración con sistemas ADAS (Advanced Driver Assistance Systems) podría propagar errores falsos a algoritmos de control de estabilidad. Además, en contextos de ciberseguridad vehicular, resalta la necesidad de estándares como ISO/SAE 21434 para proteger comunicaciones inalámbricas en automóviles.

Medidas de Mitigación y Recomendaciones

Para contrarrestar esta vulnerabilidad, los fabricantes deben implementar mejoras en el diseño de TPMS, como:

- Encriptación de paquetes con algoritmos AES para prevenir modificaciones no autorizadas.

- Autenticación basada en claves criptográficas únicas por sensor, verificando la procedencia de los datos.

- Monitoreo de señales anómalas, como discrepancias en la potencia o frecuencia de recepción, para detectar interferencias.

Los propietarios de vehículos pueden mitigar riesgos actualizando el firmware del TPMS si está disponible, utilizando escudos de radiofrecuencia en parkings expuestos y verificando manualmente la presión de neumáticos en inspecciones regulares. Reguladores como la NHTSA en Estados Unidos han sido notificados, lo que podría impulsar parches obligatorios en modelos afectados.

Cierre: Hacia una Ciberseguridad Vehicular Más Robusta

La descubrimiento de esta vulnerabilidad en sistemas TPMS subraya la intersección creciente entre ciberseguridad y seguridad física en la movilidad moderna. Al abordar estas debilidades mediante innovaciones técnicas y regulaciones estrictas, se puede preservar la integridad de los vehículos conectados, protegiendo a los usuarios de amenazas invisibles en el espectro radioeléctrico.

Para más información visita la Fuente original.