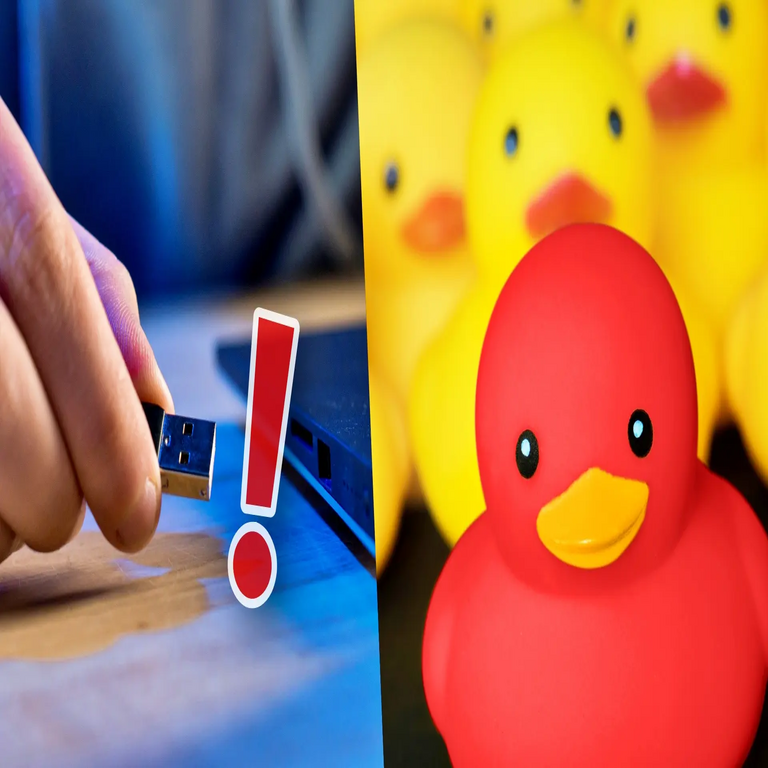

Ataque Rubber Ducky: Una Amenaza Avanzada en Ciberseguridad

Definición y Origen del Ataque Rubber Ducky

El ataque Rubber Ducky se refiere a un método de inyección de malware mediante un dispositivo que simula un teclado USB de forma automatizada. Este dispositivo, conocido como USB Rubber Ducky, fue desarrollado por Hak5 en 2010 como una herramienta para pruebas de penetración ética. A diferencia de vectores de ataque tradicionales, el Rubber Ducky explota la confianza inherente de los sistemas operativos en dispositivos de hardware humano, como teclados y ratones, para ejecutar comandos maliciosos de manera casi instantánea.

Desde el punto de vista técnico, el Rubber Ducky opera bajo el protocolo HID (Human Interface Device), que permite a los sistemas reconocerlo como un periférico de entrada legítimo sin necesidad de drivers adicionales. Esto lo hace compatible con la mayoría de las plataformas, incluyendo Windows, macOS y Linux, facilitando su uso en entornos corporativos o personales.

Funcionamiento Técnico del Dispositivo

El núcleo del Rubber Ducky reside en su capacidad para emular pulsaciones de teclas a alta velocidad. Al conectarse a un puerto USB, el dispositivo interpreta un script preprogramado, típicamente escrito en Ducky Script, un lenguaje simple basado en comandos que replican secuencias de teclado. Por ejemplo, un payload podría abrir un símbolo del sistema, descargar un archivo malicioso desde una URL remota y ejecutarlo en cuestión de segundos.

- Emulación HID: El microcontrolador ATmega32U4 en el Rubber Ducky actúa como un puente USB, enviando paquetes de datos que el host interpreta como entradas de teclado estándar.

- Velocidad de Ejecución: Puede inyectar hasta 1000 caracteres por minuto, superando la velocidad humana y evitando detección por parte del usuario.

- Personalización de Payloads: Los scripts se almacenan en una microSD y se modifican fácilmente para adaptarse a objetivos específicos, como la extracción de credenciales o la instalación de keyloggers.

Esta arquitectura lo convierte en una herramienta poderosa para ataques de ingeniería social, donde el atacante deja el dispositivo en un área accesible, esperando que la víctima lo conecte por curiosidad o error.

Diferencias Clave con una Memoria USB Convencional

Aunque ambos dispositivos utilizan el estándar USB, el Rubber Ducky se distingue fundamentalmente de una memoria USB tradicional en su modo de operación y propósito. Una memoria USB actúa como un dispositivo de almacenamiento masivo (Mass Storage Device), permitiendo la lectura y escritura de archivos a través del sistema de archivos del host, lo que requiere interacción manual del usuario para ejecutar cualquier contenido.

En contraste, el Rubber Ducky no presenta un volumen de almacenamiento accesible; en su lugar, se presenta exclusivamente como un teclado HID. Esto elimina la necesidad de autorun o exploración de archivos, ya que el ataque se inicia automáticamente al enchufarse.

- Interfaz de Usuario: Las memorias USB requieren que el usuario monte el dispositivo y ejecute archivos manualmente, mientras que el Rubber Ducky opera de forma pasiva y autónoma.

- Detección y Bloqueo: Los antivirus pueden escanear memorias USB por malware en archivos, pero el Rubber Ducky evade esto al no transferir archivos, sino simulando comandos directos al kernel del sistema.

- Portabilidad y Sigilo: Su tamaño compacto y apariencia similar a un adaptador USB lo hacen menos sospechoso que una memoria con branding visible.

Estas diferencias resaltan por qué el Rubber Ducky representa un vector de ataque más sofisticado, capaz de comprometer sistemas en entornos con políticas de seguridad estrictas contra dispositivos de almacenamiento.

Implicaciones en Ciberseguridad y Medidas de Mitigación

En términos de impacto, un ataque exitoso con Rubber Ducky puede resultar en la brecha de datos sensibles, la propagación de ransomware o la creación de backdoors persistentes. Su efectividad radica en la confianza ciega de los protocolos USB, que priorizan la usabilidad sobre la verificación de autenticidad.

Para mitigar estos riesgos, las organizaciones deben implementar controles estrictos:

- Políticas de Puerto USB: Deshabilitar puertos USB no autorizados mediante configuraciones de BIOS o políticas de grupo en Windows.

- Monitoreo de Dispositivos HID: Utilizar herramientas como USBGuard en Linux o Endpoint Detection and Response (EDR) para alertar sobre conexiones inesperadas de teclados.

- Entrenamiento en Ingeniería Social: Educar a los usuarios sobre los peligros de conectar dispositivos desconocidos, fomentando la verificación antes de la inserción.

- Detección Avanzada: Emplear firmwares personalizados o hardware como USB condoms para bloquear conexiones no verificadas.

Además, en entornos de alta seguridad, se recomienda el uso de segmentación de red y aislamiento de sistemas críticos para limitar el daño potencial de un compromiso inicial.

Consideraciones Finales

El ataque Rubber Ducky ilustra la evolución de las amenazas cibernéticas hacia métodos que explotan vulnerabilidades inherentes al hardware y la interacción humana. Aunque diseñado originalmente para fines éticos, su accesibilidad ha democratizado su uso malicioso, subrayando la necesidad de una ciberseguridad proactiva y multicapa. Mantenerse actualizado con estas técnicas es esencial para proteger infraestructuras digitales contra vectores emergentes.

Para más información visita la Fuente original.