Fake AI Tools como Vector de Ataque: El Caso de Noodlophile

Los actores de amenazas están evolucionando sus tácticas de ingeniería social, aprovechando el creciente interés en la inteligencia artificial (IA) para distribuir malware. Recientemente, se ha identificado una campaña que utiliza herramientas falsas de IA como señuelo para propagar el stealer Noodlophile, un malware diseñado para robar información confidencial.

Mecanismo de Propagación

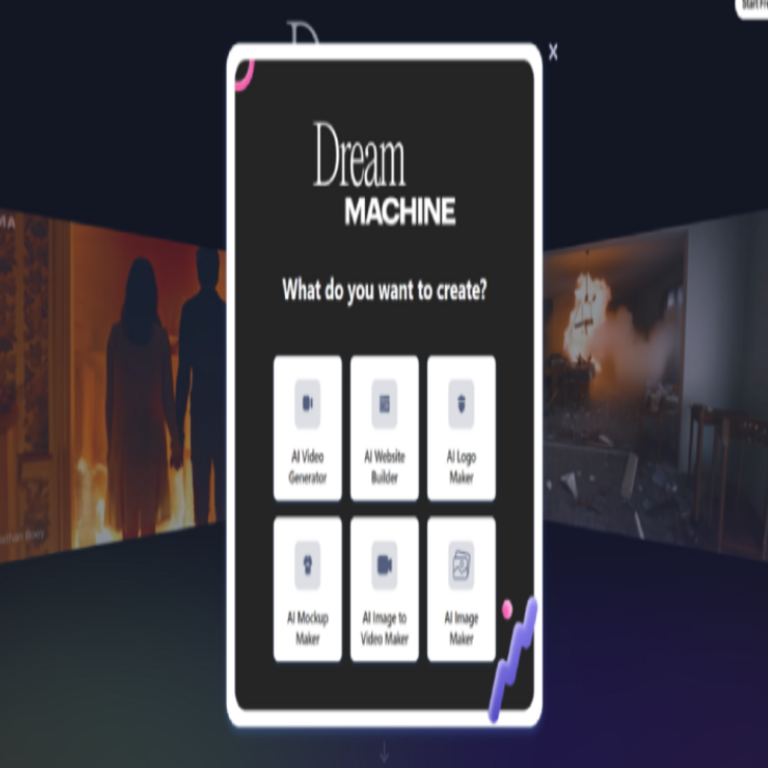

A diferencia de los métodos tradicionales como el phishing o sitios de software pirata, los atacantes han creado plataformas temáticas de IA con interfaces convincentes. Estas se promocionan a través de:

- Grupos de Facebook con apariencia legítima.

- Campañas virales en redes sociales.

- Anuncios que destacan supuestas capacidades avanzadas de IA.

Estas plataformas falsas suelen ofrecer herramientas relacionadas con generación de contenido, automatización de tareas o análisis de datos, aprovechando la demanda actual por soluciones basadas en IA.

Características Técnicas de Noodlophile

Noodlophile pertenece a la categoría de information stealers, malware especializado en exfiltrar datos sensibles. Entre sus capacidades técnicas se incluyen:

- Robo de credenciales: Captura contraseñas almacenadas en navegadores y gestores de claves.

- Extracción de cookies: Accede a sesiones activas para evadir autenticaciones.

- Keylogging: Registra pulsaciones de teclado para capturar información en tiempo real.

- Persistencia: Utiliza técnicas como la modificación del registro para mantenerse en el sistema.

Implicaciones para la Seguridad

Este caso subraya varios desafíos críticos en ciberseguridad:

- Explotación de tendencias tecnológicas: Los atacantes capitalizan el interés en IA para aumentar la efectividad de sus campañas.

- Dificultad en detección: Las plataformas falsas tienen diseños profesionales que imitan servicios legítimos.

- Ampliación del vector de ataque: El uso de redes sociales como medio de distribución complica las estrategias de bloqueo tradicionales.

Recomendaciones de Mitigación

Para reducir el riesgo de infección, se recomienda:

- Verificar la autenticidad de herramientas de IA consultando fuentes oficiales.

- Evitar descargas desde anuncios en redes sociales sin verificación previa.

- Implementar soluciones EDR/XDR con capacidades de detección de comportamiento.

- Utilizar navegadores con protección contra descargas maliciosas.

- Mantener sistemas actualizados con los últimos parches de seguridad.

Este incidente demuestra cómo los cibercriminales adaptan sus técnicas a las tendencias tecnológicas emergentes, requiriendo un enfoque proactivo en educación y herramientas de seguridad. La combinación de concienciación del usuario y defensas técnicas sigue siendo fundamental para contrarrestar estas amenazas.