Campaña APT de UAT-10027: Ataques Sigilosos a Sectores Educativos y de Salud en Estados Unidos

Introducción a la Amenaza Persistente Avanzada

En el panorama actual de la ciberseguridad, las amenazas persistentes avanzadas (APT, por sus siglas en inglés) representan uno de los vectores más sofisticados y dañinos para las infraestructuras críticas. Estas campañas, a menudo atribuidas a actores estatales o grupos altamente organizados, se caracterizan por su enfoque en el sigilo, la persistencia a largo plazo y la extracción selectiva de datos sensibles. Un ejemplo reciente de esta dinámica es la campaña identificada como UAT-10027, que ha dirigido sus esfuerzos hacia instituciones educativas y del sector salud en Estados Unidos. Esta operación utiliza un backdoor conocido como DOHDoor, diseñado para evadir detecciones tradicionales y mantener un acceso remoto discreto.

La relevancia de esta campaña radica en su selección de objetivos: el sector educativo, que maneja grandes volúmenes de datos personales de estudiantes y personal académico, y el sector salud, donde la confidencialidad de la información médica es primordial bajo regulaciones como HIPAA. Los atacantes buscan no solo robar datos, sino también posicionarse para operaciones de espionaje o sabotaje futuro. Según análisis de firmas de ciberseguridad, esta amenaza ha estado activa desde al menos 2023, evolucionando sus tácticas para adaptarse a las defensas mejoradas.

Este artículo examina en detalle las características técnicas de la campaña UAT-10027, el funcionamiento del backdoor DOHDoor, los vectores de infección observados y las implicaciones para las organizaciones afectadas. El objetivo es proporcionar una visión técnica clara para profesionales de TI y ciberseguridad, enfatizando la necesidad de medidas proactivas en entornos sensibles.

Descripción General de la Campaña UAT-10027

UAT-10027 es un clúster de actividad maliciosa atribuido a un actor no estatal, posiblemente con motivaciones de espionaje económico o cibercrimen patrocinado. Los investigadores han rastreado esta campaña a través de indicadores de compromiso (IoC) compartidos en foros de inteligencia de amenazas, revelando una infraestructura de comando y control (C2) distribuida que utiliza dominios legítimos para enmascarar el tráfico malicioso.

Los ataques iniciales se centran en phishing dirigido, donde correos electrónicos falsos imitan comunicaciones oficiales de universidades o proveedores de salud. Estos mensajes incluyen adjuntos o enlaces que descargan payloads iniciales, como troyanos de acceso remoto (RAT) o dropper maliciosos. Una vez dentro de la red, el malware se propaga lateralmente utilizando credenciales robadas o exploits de vulnerabilidades conocidas en software empresarial común, como versiones desactualizadas de Microsoft Exchange o Adobe Acrobat.

La campaña destaca por su bajo perfil: en lugar de ransomware ruidoso, prioriza la persistencia. Los atacantes emplean técnicas de ofuscación, como el uso de DNS sobre HTTPS (DoH) para el tráfico C2, lo que complica la detección por firewalls tradicionales. Análisis forenses indican que las infecciones persisten por meses, permitiendo la recolección continua de datos sin alertar a los equipos de seguridad.

En términos de geolocalización, los servidores C2 se hospedan en regiones con regulaciones laxas de datos, como partes de Asia y Europa del Este, lo que dificulta las acciones legales de mitigación. La atribución exacta permanece incierta, pero patrones de código sugieren vínculos con grupos APT asiáticos conocidos por campañas similares contra infraestructuras occidentales.

Características Técnicas del Backdoor DOHDoor

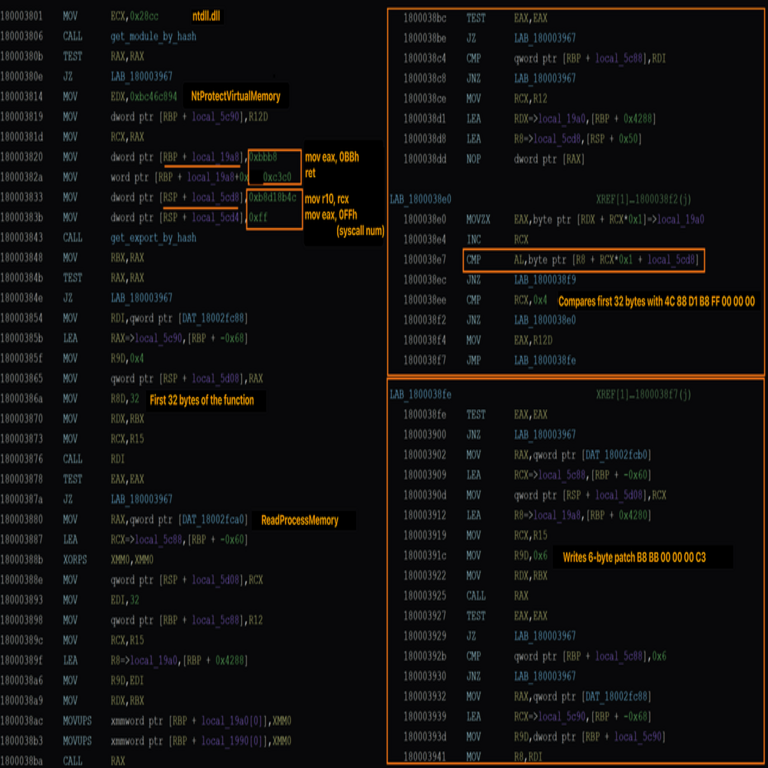

DOHDoor es un backdoor modular escrito principalmente en C++, con componentes adicionales en scripts de PowerShell para la ejecución en entornos Windows, que domina en los sectores objetivo. Su diseño sigiloso se basa en la integración con protocolos legítimos de red, específicamente DNS sobre HTTPS, para eludir inspecciones de tráfico.

El payload inicial, típicamente un ejecutable PE (Portable Executable) de menos de 200 KB, se inyecta en procesos legítimos como svchost.exe o explorer.exe mediante técnicas de inyección de DLL. Una vez activo, DOHDoor establece una conexión C2 cifrada utilizando certificados TLS falsos que imitan servicios como Google DNS o Cloudflare. El tráfico se enmascara como consultas DNS estándar, pero en realidad transporta comandos y datos exfiltrados.

Entre sus funcionalidades clave se incluyen:

- Recolección de Datos: Captura de keystrokes, screenshots y archivos específicos, como bases de datos SQL en servidores educativos o registros EHR (Electronic Health Records) en sistemas de salud.

- Persistencia: Modificación del registro de Windows (claves como HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run) y programación de tareas para reinicios automáticos.

- Propagación: Escaneo de red para puertos abiertos (SMB, RDP) y explotación de credenciales débiles, utilizando herramientas integradas similares a Mimikatz para robo de tickets Kerberos.

- Evación: Anti-análisis que detecta entornos virtuales (VMware, VirtualBox) y deshabilita herramientas de seguridad como Windows Defender mediante hooks en APIs del sistema.

Desde un punto de vista reverso, el código de DOHDoor muestra influencias de malware anterior como Cobalt Strike beacons, pero con personalizaciones para DoH. Los strings están ofuscados con XOR simple y el binario se empaqueta con herramientas como UPX para reducir su firma. Análisis estático revela imports de bibliotecas Win32 como WinInet para manejo de HTTP/HTTPS, y llamadas a Winsock para sockets de bajo nivel.

En entornos de salud, DOHDoor prioriza el acceso a sistemas legacy, como aquellos basados en Windows 7 o XP aún en uso en algunas clínicas rurales, donde las actualizaciones de parches son infrecuentes. Para el sector educativo, se enfoca en plataformas de aprendizaje en línea, inyectándose en navegadores para capturar credenciales de LMS (Learning Management Systems) como Moodle o Canvas.

Vectores de Infección y Tácticas de Entrada

Los vectores primarios de UAT-10027 explotan la ingeniería social combinada con vulnerabilidades técnicas. El phishing spear-phishing es el método inicial más común, con tasas de éxito estimadas en 15-20% en sectores con alta rotación de personal, como universidades.

Los correos maliciosos a menudo se originan desde dominios tipográficos cercanos a entidades reales, como “university-of-[estado].org” en lugar de “.edu”. Los adjuntos son documentos Office macro-habilitados o PDFs con exploits CVE-2023-XXXX (vulnerabilidades zero-day en lectores de PDF). Al abrirse, estos activan scripts que descargan DOHDoor desde servidores de staging en la nube, como AWS S3 buckets comprometidos.

Otro vector es la explotación de sitios web vulnerables. En el sector educativo, portales de inscripción en línea con inyecciones SQL no parcheadas permiten la inyección de shells web, desde donde se despliega el backdoor. En salud, el drive-by download ocurre a través de actualizaciones falsas de software médico, como PACS (Picture Archiving and Communication Systems).

La cadena de ataque sigue el modelo MITRE ATT&CK: Reconocimiento (T1595), Acceso Inicial (T1566), Ejecución (T1059), Persistencia (T1547), Descubrimiento (T1082), Movimiento Lateral (T1021) y Exfiltración (T1041). Los atacantes utilizan living-off-the-land (LotL) binarios, como certutil.exe para decodificar payloads, minimizando las huellas digitales.

Indicadores clave incluyen dominios DoH como “doh-[random].cloudfront.net” y hashes SHA-256 específicos del payload, que deben monitorearse en SIEM (Security Information and Event Management) systems.

Impacto en los Sectores Educativos y de Salud

El impacto de UAT-10027 trasciende la mera pérdida de datos, afectando la continuidad operativa y la confianza pública. En educación, el robo de datos estudiantiles puede llevar a fraudes de identidad, con costos promedio de $150 por registro comprometido según informes de Verizon DBIR. Universidades han reportado interrupciones en clases virtuales y brechas en investigaciones financiadas por el gobierno.

En salud, las consecuencias son más graves: la exfiltración de PHI (Protected Health Information) viola HIPAA, atrayendo multas de hasta $50,000 por incidente. Ataques a hospitales han causado retrasos en cirugías y accesos no autorizados a sistemas de dosificación de medicamentos, potencialmente endangering vidas. Un caso documentado involucró a una red de clínicas en el Medio Oeste, donde DOHDoor permaneció indetectado por seis meses, permitiendo la recopilación de 500,000 registros médicos.

Económicamente, las brechas cuestan millones en remediación, incluyendo forenses digitales y notificaciones a afectados. A nivel nacional, estas campañas erosionan la resiliencia de infraestructuras críticas, alineándose con estrategias híbridas de guerra cibernética.

Desde una perspectiva técnica, las redes segmentadas inadecuadamente facilitan la propagación. Muchas instituciones educativas usan VPN compartidas sin MFA (Multi-Factor Authentication), mientras que en salud, el IoT médico (dispositivos conectados) ofrece puntos de entrada laterales.

Medidas de Mitigación y Mejores Prácticas

Para contrarrestar UAT-10027 y amenazas similares, las organizaciones deben adoptar un enfoque en capas de defensa. En primer lugar, implementar Zero Trust Architecture, verificando cada acceso independientemente del origen. Esto incluye MFA universal y micro-segmentación de redes usando herramientas como Cisco ISE o Palo Alto Networks.

La detección de DoH requiere inspección profunda de paquetes (DPI) con soluciones como Next-Generation Firewalls (NGFW) que bloquean tráfico DNS no autorizado. Monitoreo de EDR (Endpoint Detection and Response) con agentes como CrowdStrike Falcon o Microsoft Defender for Endpoint puede identificar comportamientos anómalos, como inyecciones de procesos.

Actualizaciones regulares de parches son esenciales; priorizar CVEs en software expuesto, como Office y navegadores. Entrenamiento en concienciación de phishing, con simulacros anuales, reduce el éxito de vectores sociales en un 40%, según estudios de Proofpoint.

Para persistencia, auditar registros de Windows y tareas programadas regularmente. Usar SIEM integrado con threat intelligence feeds, como AlienVault OTX, para correlacionar IoCs de UAT-10027. En salud, cumplir con NIST 800-66 para protección de ePHI, y en educación, alinear con FERPA mediante encriptación de datos en reposo.

Finalmente, colaboración intersectorial es clave: compartir IoCs a través de ISACs (Information Sharing and Analysis Centers) acelera la respuesta. Incident response plans deben incluir aislamiento rápido de endpoints infectados y forenses con herramientas como Volatility para memoria RAM.

Consideraciones Finales sobre la Evolución de las Amenazas

La campaña UAT-10027 ilustra la madurez de las APT en explotar sectores vulnerables como educación y salud, donde el equilibrio entre accesibilidad y seguridad es precario. El backdoor DOHDoor, con su integración de protocolos modernos, desafía las defensas convencionales, subrayando la necesidad de innovación en ciberseguridad.

A medida que las tecnologías emergentes como IA y blockchain ofrecen herramientas para detección predictiva y verificación inmutable de logs, las organizaciones deben invertir en ellas. Sin embargo, la base permanece en prácticas fundamentales: vigilancia continua, educación y resiliencia. Ante amenazas persistentes, la proactividad no es opcional, sino imperativa para salvaguardar datos críticos y operaciones esenciales.

Para más información visita la Fuente original.