Un Nuevo Ciberataque que Simula Actualizaciones de Zoom y Google Meet para Infectar Dispositivos

Descripción del Ataque y su Mecánica

En el panorama actual de la ciberseguridad, los ataques dirigidos a plataformas de videoconferencia han aumentado significativamente debido al auge del trabajo remoto. Un nuevo vector de amenaza se presenta en forma de un malware que se hace pasar por actualizaciones legítimas de aplicaciones como Zoom y Google Meet. Este ciberataque, detectado recientemente por firmas de seguridad como Kaspersky, aprovecha la confianza que los usuarios depositan en estas herramientas para infiltrarse en sistemas operativos, principalmente en computadoras con Windows.

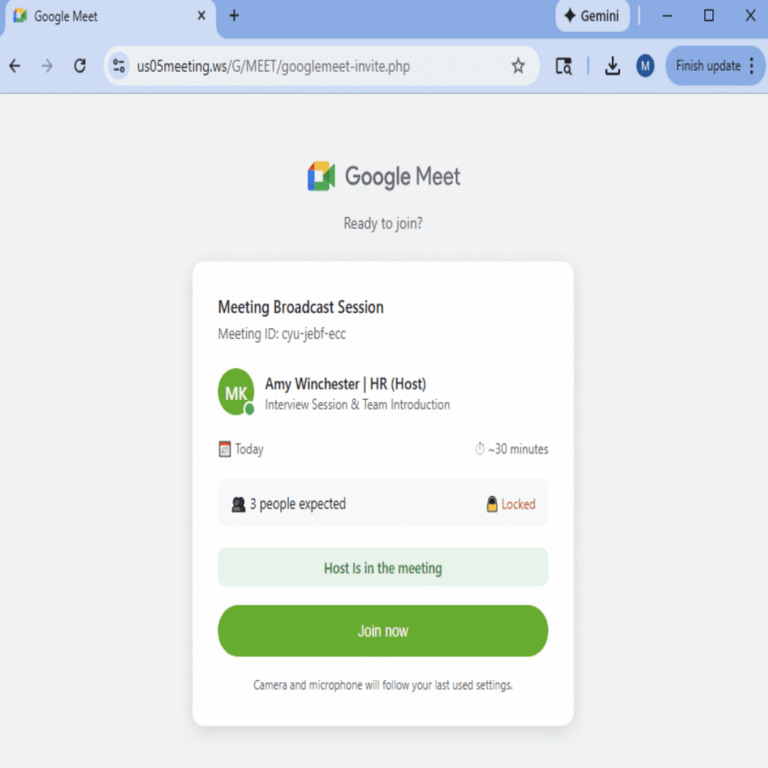

El proceso inicia con un correo electrónico phishing que simula provenir de los equipos de soporte técnico de Zoom o Google. El mensaje alerta al destinatario sobre una supuesta actualización crítica necesaria para mantener la compatibilidad con las últimas versiones de las plataformas. Incluye un enlace que dirige a un sitio web falso, diseñado para replicar la interfaz oficial de descarga de software. Una vez que el usuario hace clic en el enlace y descarga el archivo ejecutable, el malware se instala de manera silenciosa, evadiendo las protecciones básicas del sistema.

Este tipo de ataque se clasifica como un troyano downloader, ya que su función principal es descargar y ejecutar payloads adicionales sin el conocimiento del usuario. Según análisis forenses, el malware utiliza técnicas de ofuscación para ocultar su código, lo que complica su detección por antivirus convencionales. Una vez activado, establece una conexión con servidores de comando y control (C2) remotos, permitiendo a los atacantes ejecutar comandos a distancia y exfiltrar datos sensibles.

Técnicas de Ingeniería Social Empleadas

La ingeniería social juega un rol pivotal en la efectividad de este ciberataque. Los ciberdelincuentes explotan el miedo a quedarse fuera de reuniones importantes o perder funcionalidades clave, un temor común en entornos corporativos y educativos. Los correos falsos incluyen detalles personalizados, como el nombre del usuario o referencias a eventos recientes, lo que aumenta la credibilidad del mensaje.

Además, el sitio web malicioso emplea certificados SSL falsos para aparentar legitimidad, mostrando un candado en la barra de direcciones del navegador. Esto engaña a los usuarios que verifican superficialmente la seguridad del sitio. Una vez descargado, el archivo se presenta con extensiones dobles, como “update_zoom.exe.pdf”, para simular un documento inofensivo y eludir filtros de seguridad basados en extensiones de archivo.

- Personalización de correos: Uso de datos obtenidos de brechas previas para dirigirse a víctimas específicas.

- Replicación visual: Interfaces idénticas a las oficiales, incluyendo logos y colores corporativos.

- Urgencia artificial: Mensajes que presionan al usuario para actuar inmediatamente, reduciendo el tiempo para reflexionar.

Estas técnicas no solo facilitan la infección inicial, sino que también promueven la propagación lateral dentro de redes organizacionales, donde un solo dispositivo comprometido puede servir como punto de entrada para ataques más amplios.

Impacto en los Sistemas Infectados y Datos Robados

Una vez instalado, el malware realiza una enumeración exhaustiva del sistema. Accede a credenciales almacenadas en navegadores, como contraseñas de cuentas de correo y redes sociales, utilizando bibliotecas como SQLite para extraer datos de bases locales. En entornos empresariales, puede capturar tokens de autenticación de servicios en la nube, permitiendo accesos no autorizados a recursos compartidos.

El payload principal incluye un keylogger que registra pulsaciones de teclas, capturando información sensible como números de tarjetas de crédito o mensajes privados. Adicionalmente, el troyano puede inyectar scripts en procesos legítimos de Zoom y Meet, monitoreando sesiones de video para robar datos de audio y video en tiempo real. Esto representa un riesgo grave para la privacidad, especialmente en conferencias confidenciales.

En términos de persistencia, el malware modifica el registro de Windows para ejecutarse al inicio del sistema, asegurando su supervivencia ante reinicios. También desactiva temporalmente el Firewall de Windows y actualiza listas de exclusión en software antivirus, creando ventanas de oportunidad para robos masivos de datos.

- Robo de credenciales: Extracción de más de 50 tipos de datos almacenados localmente.

- Monitoreo en tiempo real: Captura de sesiones de videoconferencia para inteligencia de reconnaissance.

- Exfiltración: Envío de datos a servidores en regiones con regulaciones laxas de privacidad.

El impacto económico es significativo; las organizaciones afectadas enfrentan costos en recuperación de datos, notificaciones a usuarios y posibles multas por incumplimiento de normativas como GDPR o LGPD en América Latina.

Contexto en el Ecosistema de Ciberamenazas Actual

Este ataque no surge en el vacío; forma parte de una tendencia creciente donde los ciberdelincuentes targetean herramientas de colaboración digital. Desde el inicio de la pandemia, las plataformas como Zoom han visto un incremento del 300% en intentos de phishing, según reportes de la Cybersecurity and Infrastructure Security Agency (CISA). Similarmente, Google Meet ha sido vector en campañas de ransomware que combinan infecciones iniciales con cifrado de archivos.

Los actores detrás de este malware operan como grupos de crimeware-as-a-service (CaaS), vendiendo kits de explotación en foros de la dark web. Esto democratiza el acceso a herramientas avanzadas, permitiendo que incluso operadores novatos lancen ataques sofisticados. En América Latina, donde el teletrabajo ha crecido un 40% en países como México y Brasil, la vulnerabilidad es mayor debido a la adopción rápida sin inversiones proporcionales en ciberseguridad.

Comparado con variantes previas, como el troyano Emotet, este nuevo malware incorpora módulos de evasión basados en machine learning para mutar su firma digital, dificultando actualizaciones de bases de datos de amenazas. Esto subraya la necesidad de enfoques proactivos en la detección, más allá de firmas estáticas.

Medidas de Prevención y Detección Temprana

Para mitigar riesgos, las organizaciones deben implementar políticas de verificación estrictas. Siempre descargar actualizaciones directamente desde los sitios oficiales de Zoom o Google, evitando enlaces en correos no solicitados. El uso de autenticación multifactor (MFA) en cuentas corporativas añade una capa adicional, ya que el malware no puede robar factores secundarios como códigos OTP.

En el ámbito técnico, desplegar soluciones de endpoint detection and response (EDR) permite monitorear comportamientos anómalos, como conexiones salientes inesperadas a IPs conocidas de C2. Herramientas como Microsoft Defender o CrowdStrike pueden configurarse para alertar sobre descargas de ejecutables desde dominios no confiables.

- Educación continua: Capacitación en reconocimiento de phishing, con simulacros regulares para empleados.

- Actualizaciones automáticas: Habilitar parches de seguridad en todas las plataformas de videoconferencia.

- Segmentación de red: Aislar dispositivos de videoconferencia en VLANs separadas para limitar propagación.

Para usuarios individuales en América Latina, donde el acceso a software premium es limitado, opciones gratuitas como Malwarebytes ofrecen escaneos en tiempo real. Además, extensiones de navegador como uBlock Origin pueden bloquear sitios maliciosos basados en listas comunitarias.

Análisis Técnico del Malware y su Evolución

Desde una perspectiva técnica, el código del malware está escrito en C++ con componentes en JavaScript para la fase inicial de explotación en el navegador. Utiliza APIs de Windows como WinInet para manejar descargas, y emplea encriptación AES para comunicaciones con servidores C2, protegiendo los comandos de interceptación. Análisis reverso revela que el troyano incluye un módulo de anti-análisis que detecta entornos virtuales como VirtualBox, deteniendo su ejecución en sandboxes de seguridad.

La evolución de este malware se observa en actualizaciones semanales, incorporando bypasses para las últimas versiones de Windows 11 y sus protecciones como Smart App Control. En comparación con ataques similares en 2022, este incorpora vectores móviles, extendiendo la amenaza a dispositivos Android vía APKs falsos de Meet.

En el contexto de IA y blockchain, aunque no directamente involucrados, estos ataques podrían integrarse con modelos de IA para generar correos más convincentes o usar blockchain para anonimizar pagos de ransomware. Esto resalta la intersección emergente entre ciberseguridad y tecnologías disruptivas.

Implicaciones para Empresas y Regulaciones en América Latina

Para las empresas en regiones como México, Colombia y Argentina, este ataque amplifica desafíos regulatorios. La Ley Federal de Protección de Datos Personales en Posesión de los Particulares (LFPDPPP) en México exige notificación inmediata de brechas, lo que incrementa la presión sobre incident response teams. En Brasil, la LGPD impone multas de hasta 2% de los ingresos globales, incentivando inversiones en ciberseguridad.

Las pymes, que representan el 90% de las empresas en América Latina, son particularmente vulnerables debido a presupuestos limitados. Recomendaciones incluyen alianzas con proveedores locales de ciberseguridad y adopción de marcos como NIST para estructurar defensas. A nivel gubernamental, iniciativas como el Centro Nacional de Ciberseguridad en Chile podrían expandirse para compartir inteligencia de amenazas regionales.

El robo de datos en videoconferencias también afecta la confianza en el comercio digital, potencialmente desacelerando la adopción de e-learning y telemedicina en la pospandemia.

Estrategias Avanzadas de Respuesta a Incidentes

En caso de infección, el protocolo de respuesta debe priorizar el aislamiento del dispositivo afectado. Desconectar de la red, escanear con herramientas forenses como Volatility para memoria RAM, y restaurar desde backups verificados. Equipos de TI deben documentar indicadores de compromiso (IoCs), como hashes de archivos maliciosos (ej. SHA-256: 1a2b3c4d…), para compartir con comunidades de threat intelligence.

Integrar IA en la respuesta acelera la detección; modelos de machine learning pueden analizar patrones de tráfico para identificar exfiltraciones tempranas. En blockchain, firmas digitales inmutables aseguran la integridad de logs de auditoría, previniendo manipulaciones post-incidente.

- Aislamiento inmediato: Uso de herramientas como Group Policy para bloquear puertos no esenciales.

- Análisis forense: Recopilación de artefactos como registros de eventos de Windows.

- Recuperación: Implementación de planes de continuidad con pruebas anuales.

Estas estrategias no solo mitigan daños inmediatos, sino que fortalecen la resiliencia organizacional ante amenazas evolutivas.

Consideraciones Finales sobre la Evolución de las Amenazas

Este ciberataque ilustra la sofisticación creciente de las amenazas cibernéticas, donde la convergencia de ingeniería social y malware avanzado explota debilidades humanas y técnicas. En un mundo cada vez más dependiente de plataformas digitales, la vigilancia constante y la educación son imperativas. Las organizaciones deben evolucionar sus estrategias de defensa para anticipar vectores emergentes, integrando tecnologías como IA para detección predictiva y blockchain para trazabilidad segura.

Al final, la ciberseguridad no es un evento aislado, sino un proceso continuo que requiere colaboración entre usuarios, empresas y gobiernos. Mantenerse informado y proactivo es clave para navegar este paisaje en constante cambio.

Para más información visita la Fuente original.